本文介绍: (排查了端口被占的问题,发现是可以打开目录的,是因为防火墙没关,后面关了就可以了)5.然后要用到另一个服务器上面的dtd文件,所以这里需要用http–server搭建一个服务器,先开放一个端口,然后在共享文件夹里面写入一个1.dtd。3.进入到核心的查看界面,是json的查看方式,第二张的表达方式会更直观,可以看到xxe漏洞在哪里,在那个demo那个地方。2.开始看wp的时候没有看懂为什么是core,然后去了解了一下solr的核心这个概念,然后发现是一个启动的配置。然后就出来了etc/passwd。

任务一:

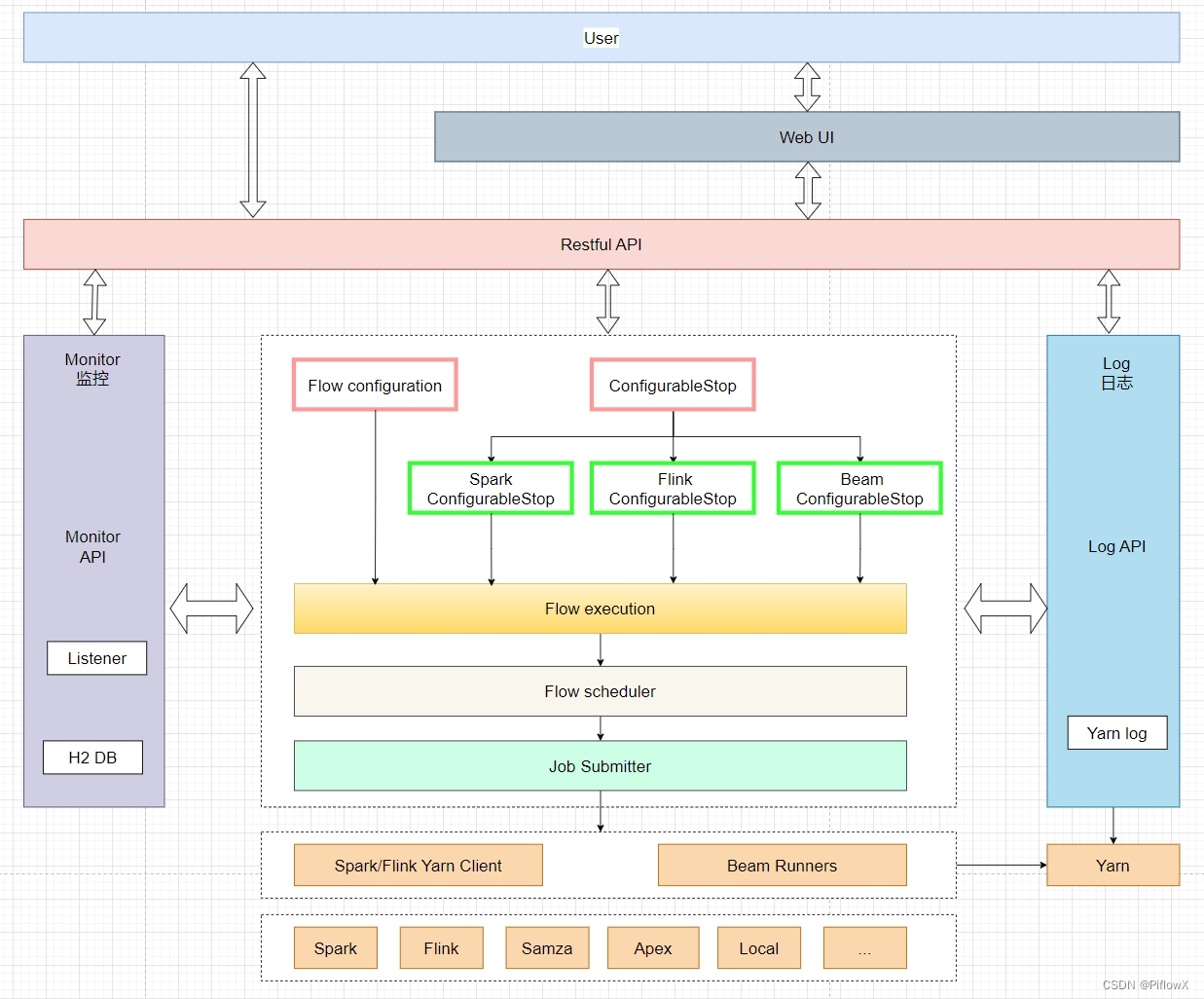

复现环境中的漏洞

任务二:

利用XXE漏洞发送HTTP请求,在VPS服务器端接受请求,或收到DNS记录

任务三:

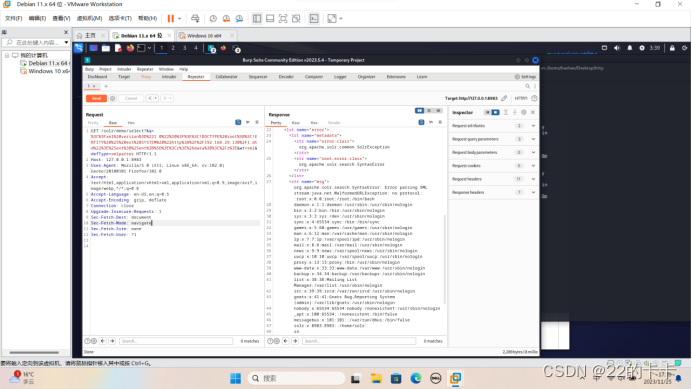

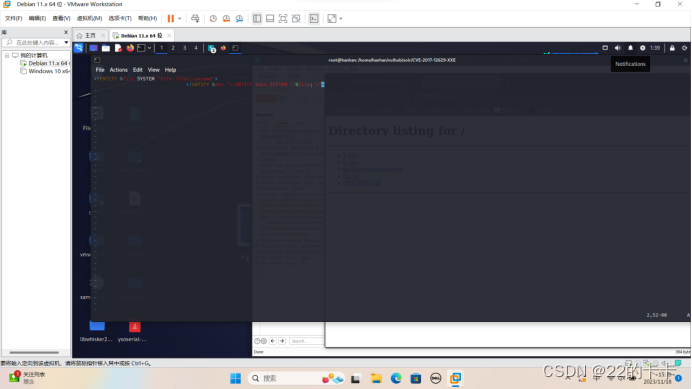

利用XXE漏洞读取本地的/etc/passwd文件

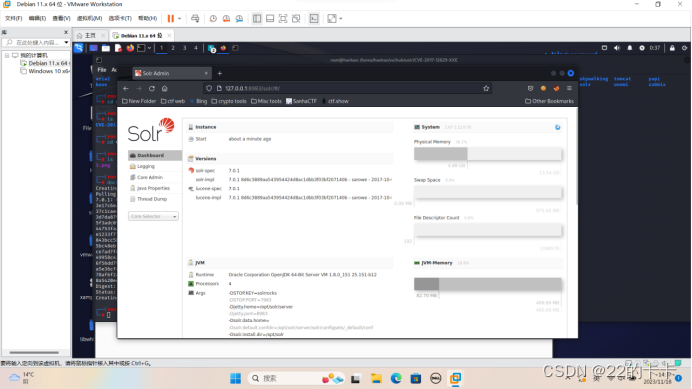

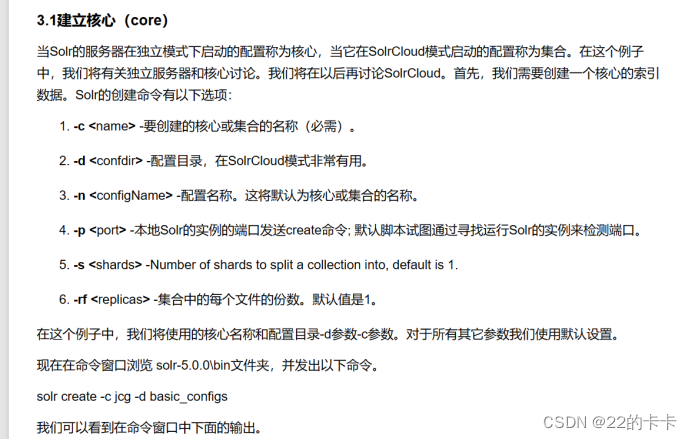

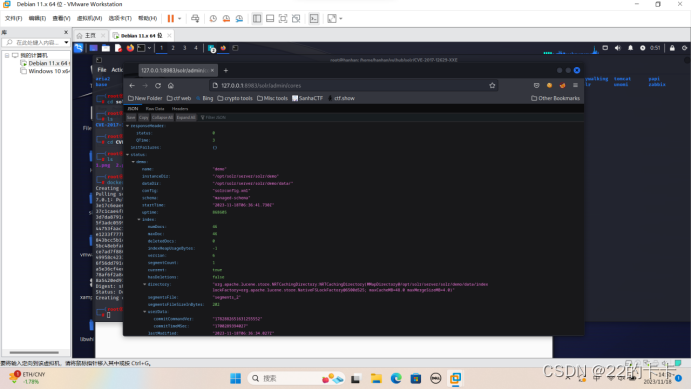

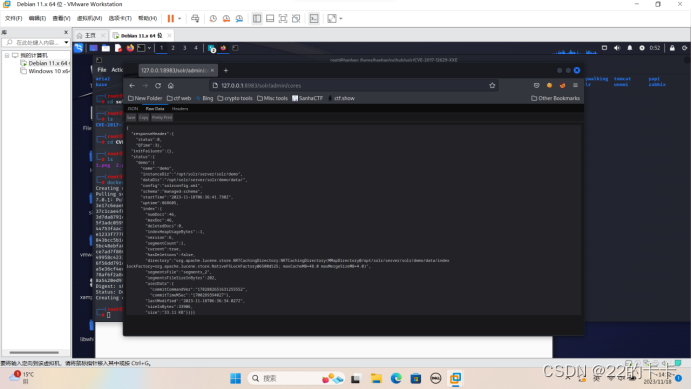

2.开始看wp的时候没有看懂为什么是core,然后去了解了一下solr的核心这个概念,然后发现是一个启动的配置。

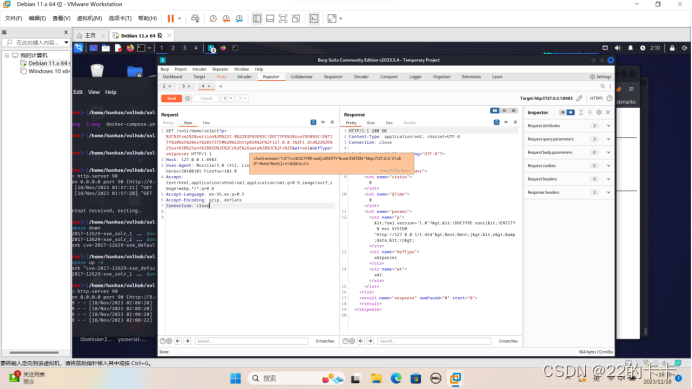

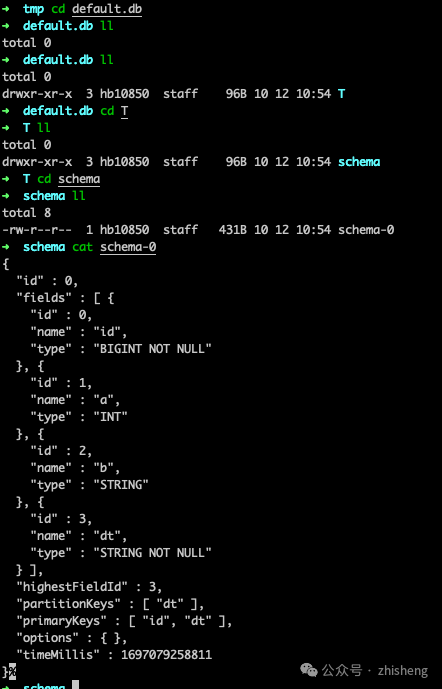

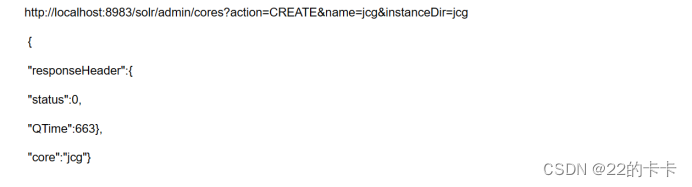

3.进入到核心的查看界面,是json的查看方式,第二张的表达方式会更直观,可以看到xxe漏洞在哪里,在那个demo那个地方。

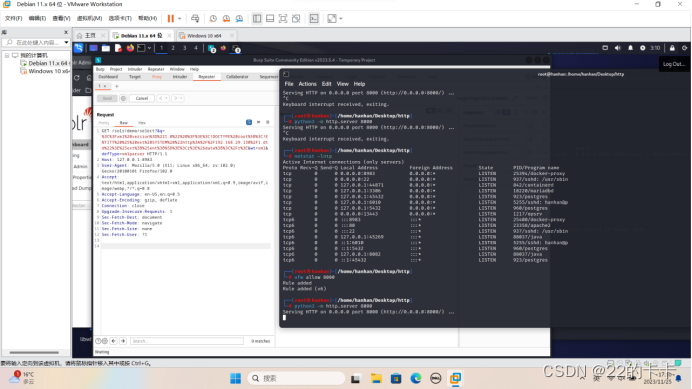

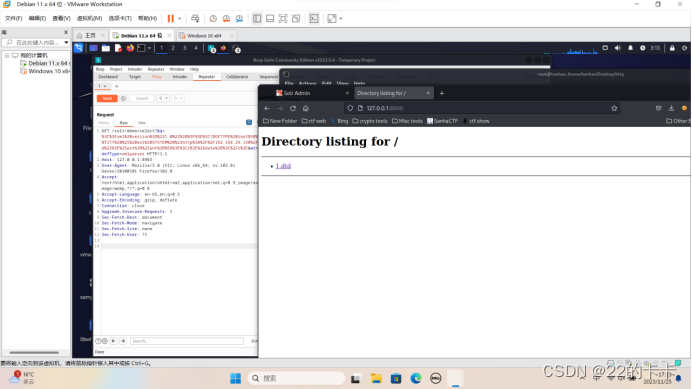

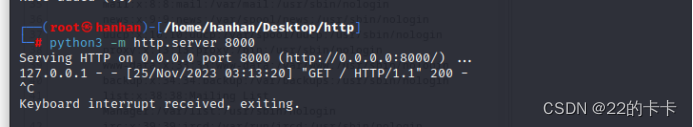

4.导入poc,复现漏洞,一直显示连接失败。连不上我的http服务器。(排查了端口被占的问题,发现是可以打开目录的,是因为防火墙没关,后面关了就可以了)

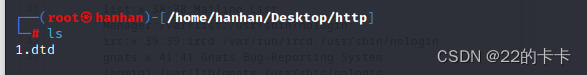

5.然后要用到另一个服务器上面的dtd文件,所以这里需要用http–server搭建一个服务器,先开放一个端口,然后在共享文件夹里面写入一个1.dtd。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。