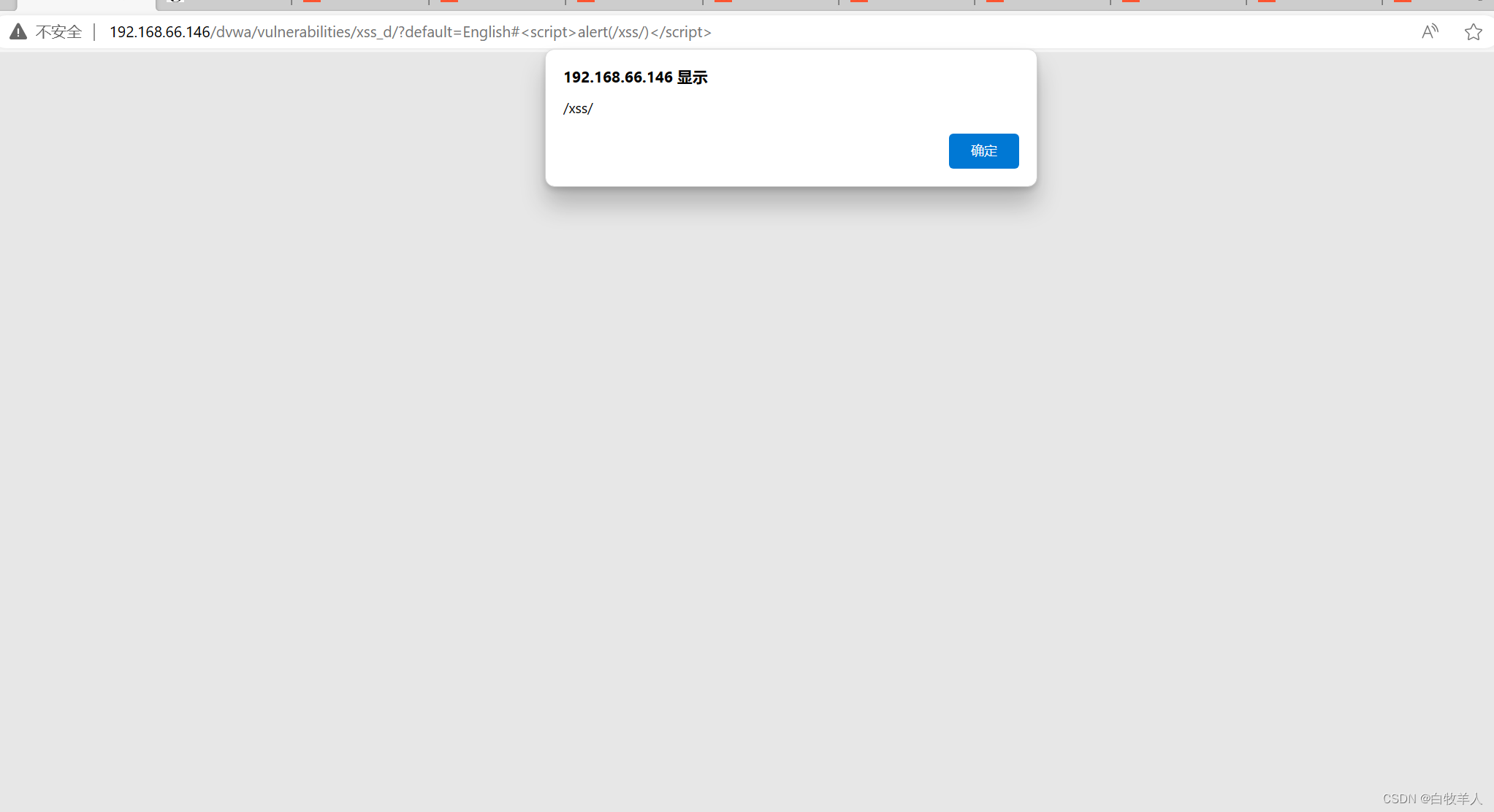

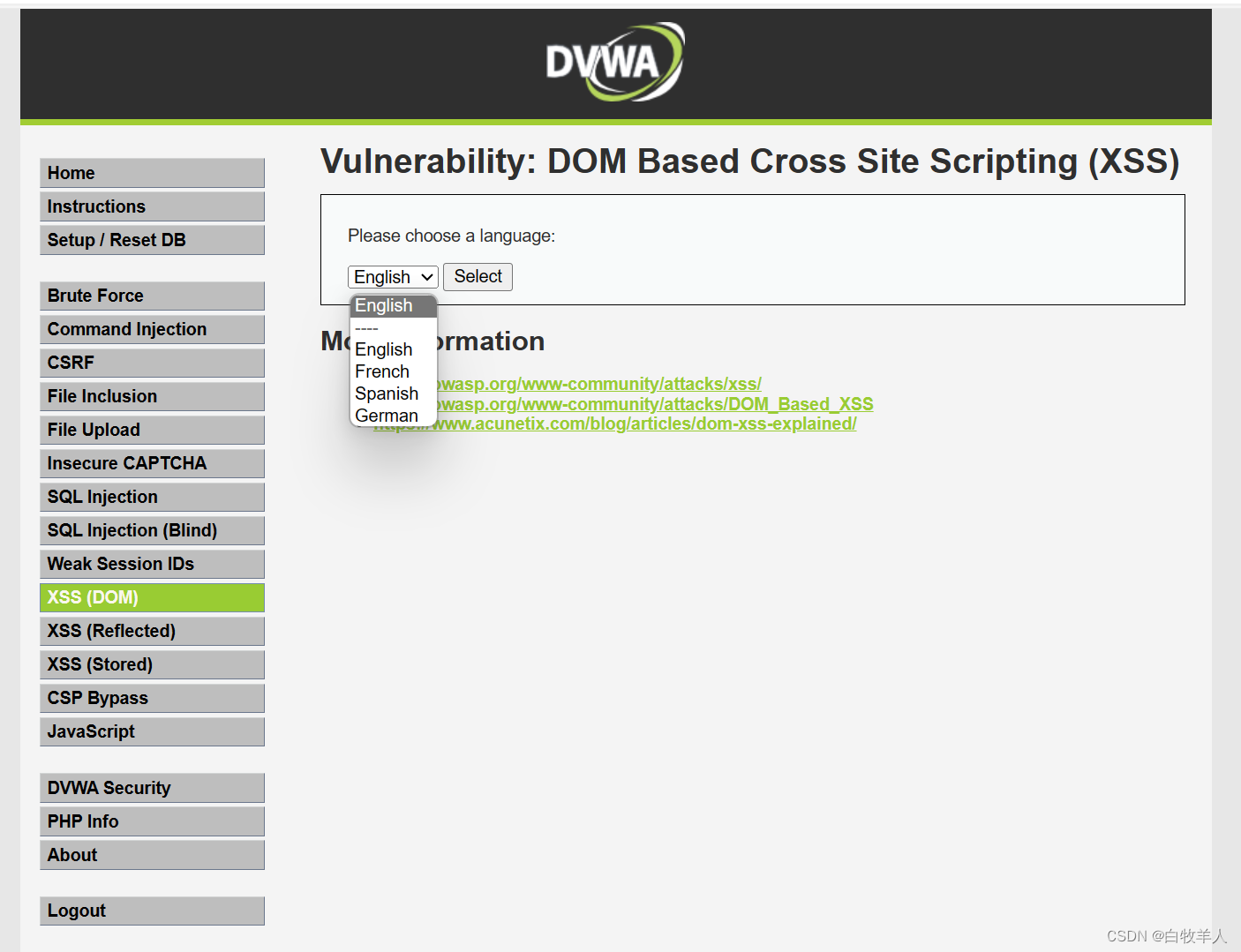

本文介绍: 这里后端代码不太可能将所有可能利用黑名单的形式全部写入过滤代码中,所以这里后端的过滤代码大概率是白名单,也就是除了这个下拉列表中的名单以外的数据提交过去也大概是不管用的。,该字符后的数据不会发送到服务器端,#后面的内容是对浏览器的操作,不会发送到http请求当中去,从而绕过服务端过滤。这里可以用到一个思路,即不让数据到达后端进行判断,直接从前端的角度进行一个弹窗。首先打开hight模块的DVWA,并来到DOM型XSS漏洞处。成功触发弹窗,DOM型xss漏洞利用完成。这里普通的js代码被过滤。

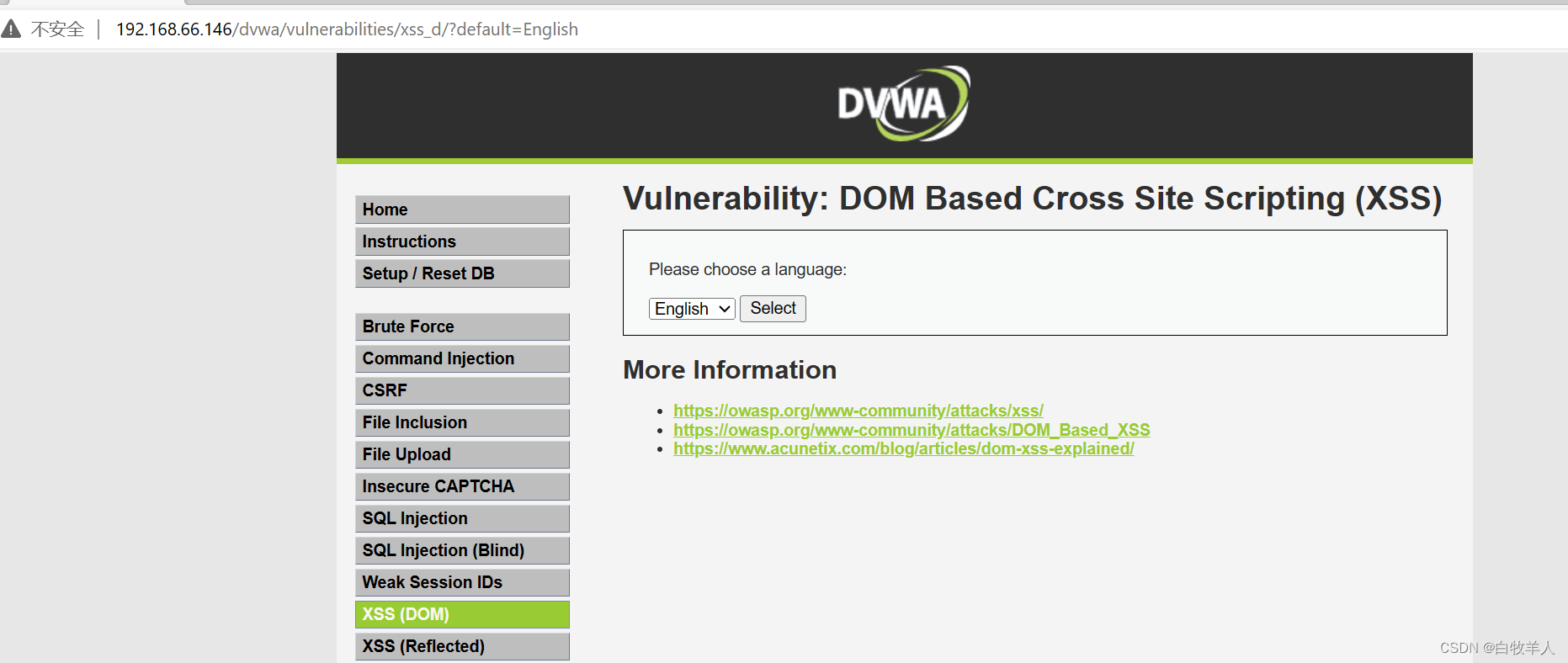

首先打开hight模块的DVWA,并来到DOM型XSS漏洞处

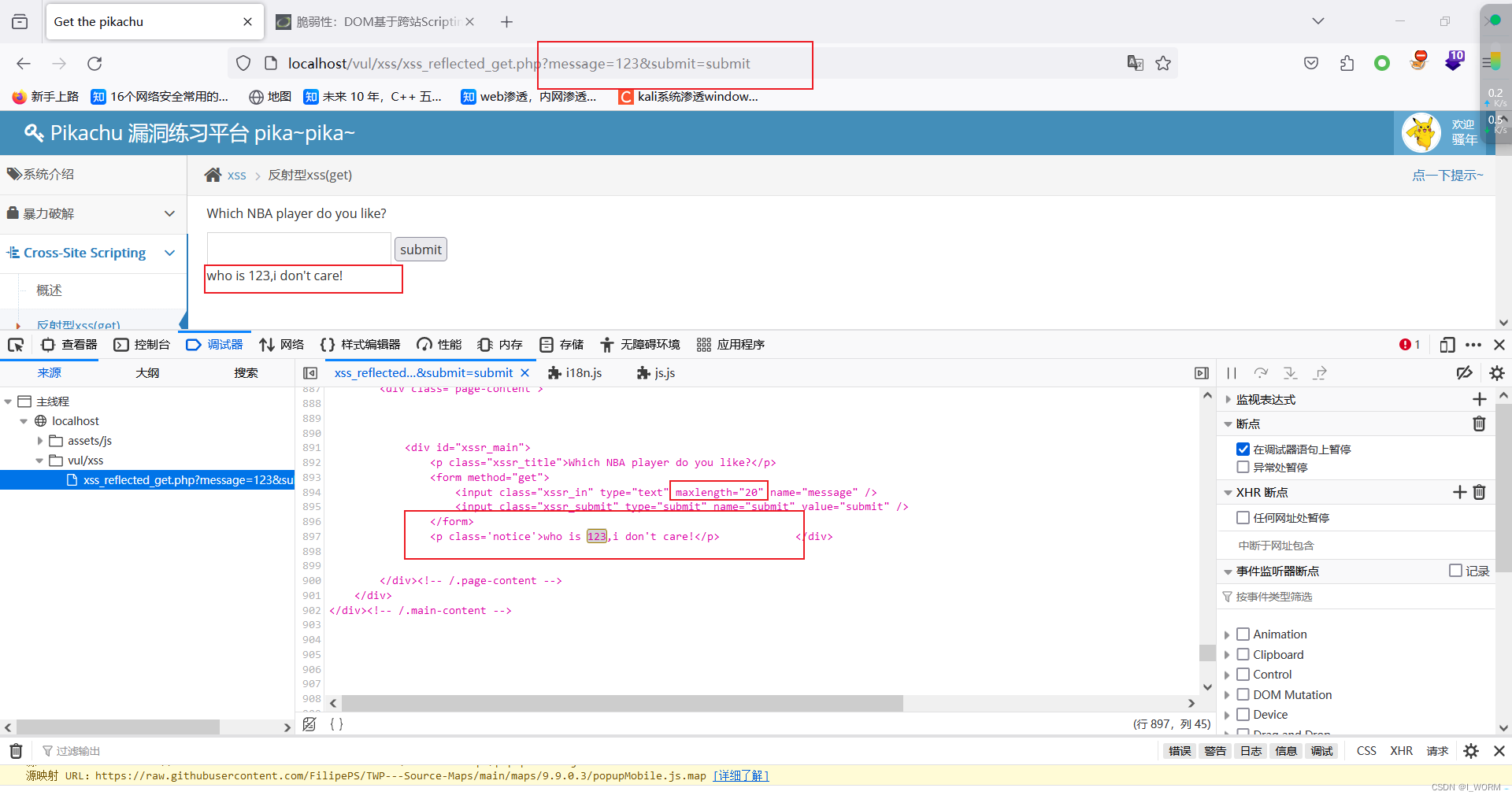

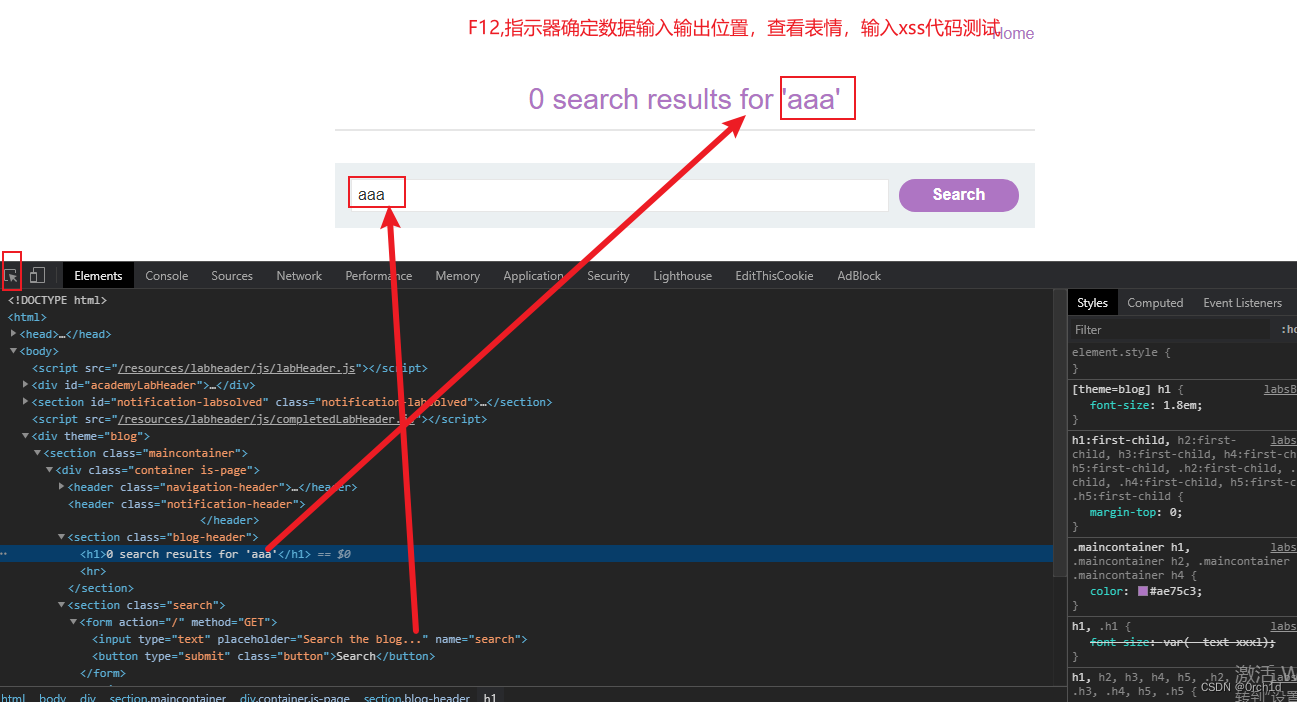

首先试探

![]()

这里普通的js代码被过滤

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。