本文介绍: HTTP头注入是一种网络安全攻击手段,它利用了Web应用程序对HTTP头的处理不当或缺乏充分的验证和过滤。在这种攻击中,攻击者通过修改HTTP请求头中的某些字段,如User-Agent、Referer、Cookies等,插入恶意内容或代码,以达到攻击的目的。这类攻击可能导致多种安全问题,包括跨站脚本攻击(XSS)、跨站请求伪造(CSRF)、会话劫持和敏感信息泄露等。常见的HTTP头注入类型User-Agent注入:User-Agent头通常用于标识发出请求的浏览器类型。

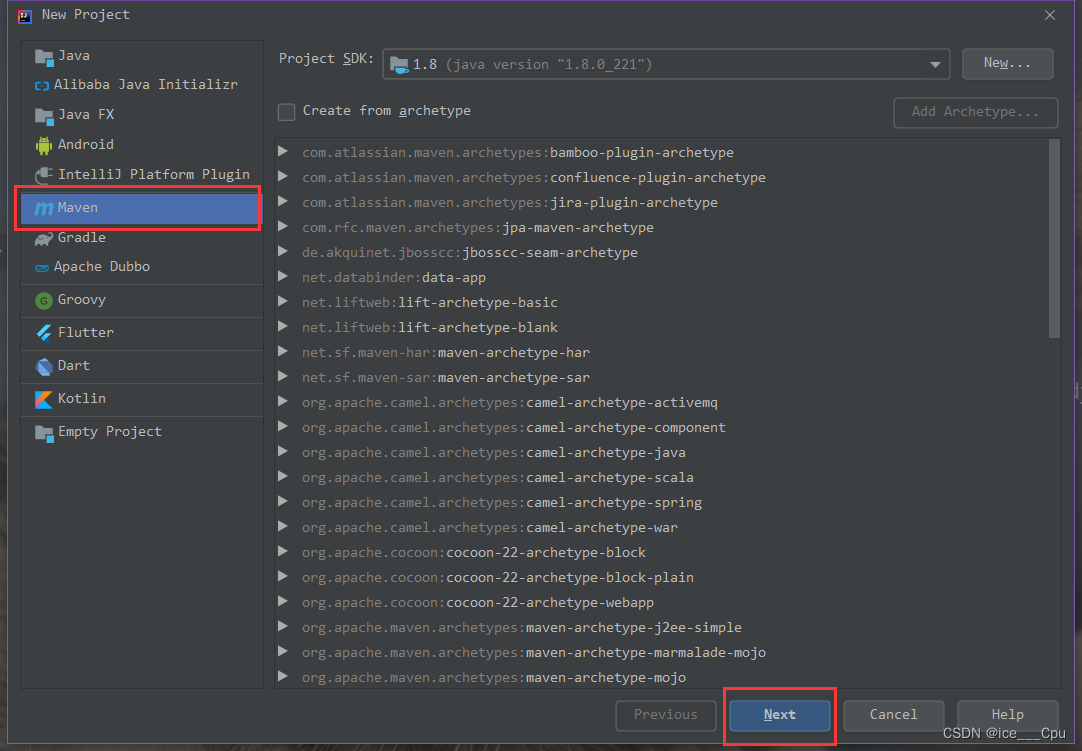

环境准备:构建完善的安全渗透测试环境:推荐工具、资源和下载链接_渗透测试靶机下载-CSDN博客

一、http头注入介绍

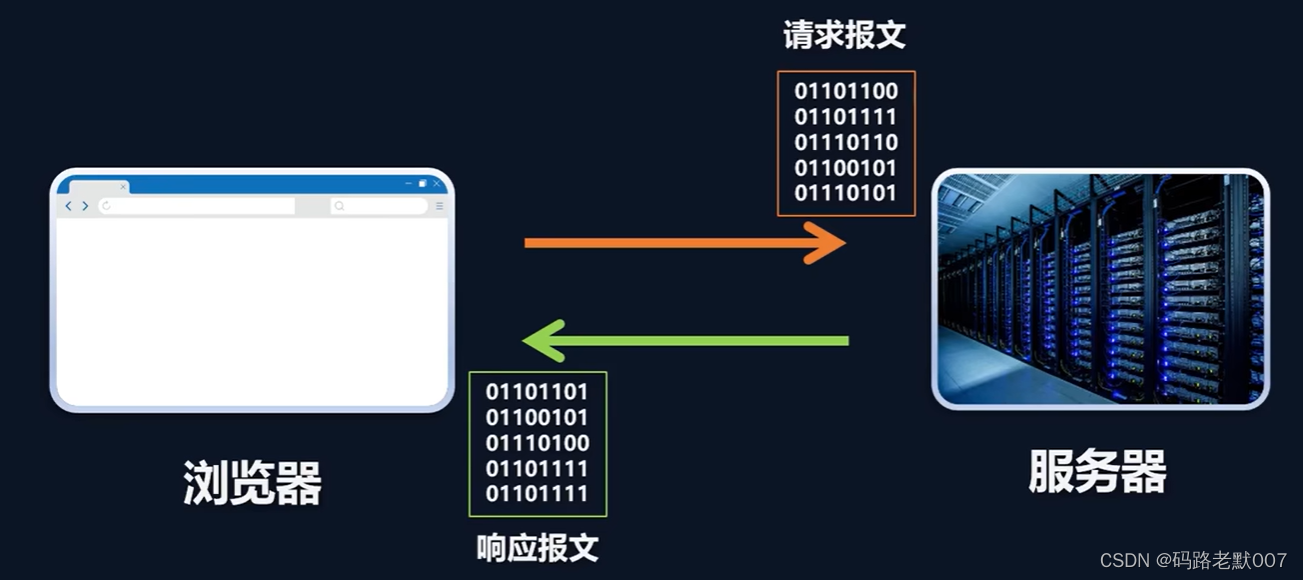

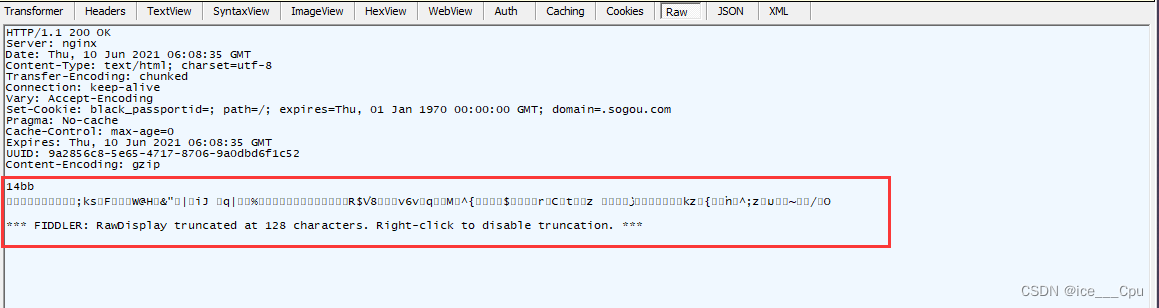

HTTP头注入是一种网络安全攻击手段,它利用了Web应用程序对HTTP头的处理不当或缺乏充分的验证和过滤。在这种攻击中,攻击者通过修改HTTP请求头中的某些字段,如User-Agent、Referer、Cookies等,插入恶意内容或代码,以达到攻击的目的。这类攻击可能导致多种安全问题,包括跨站脚本攻击(XSS)、跨站请求伪造(CSRF)、会话劫持和敏感信息泄露等。

常见的HTTP头注入类型

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。