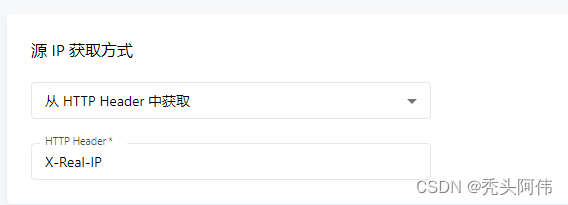

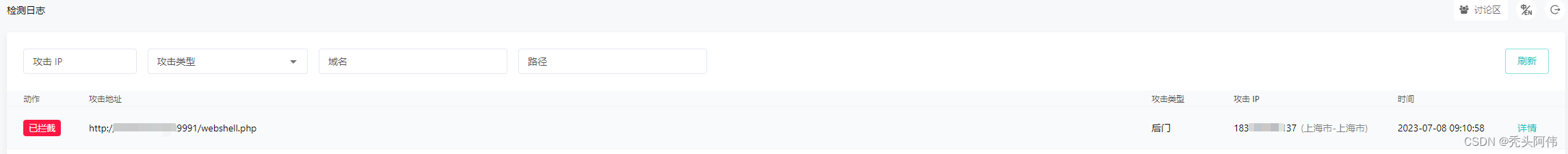

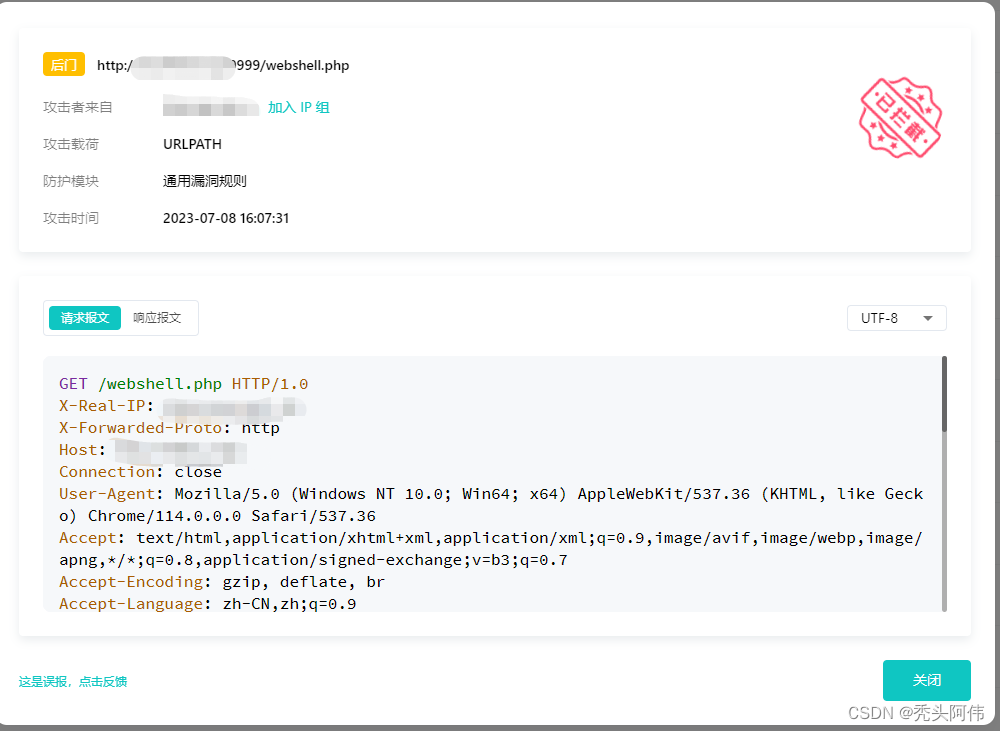

本文介绍: 以上配置能够实现访问为SSL加密的,但是会存在一个问题是waf内始终获取不到proxy_protocol内的客户端真实地址并且会报错Header头损坏。但是使用http协议进来的请求是OK的,所以怀疑是plugin转http时重写了Header导致。可以点击详情查看拦截的详细信息,在调试获取真实IP的时候可以通过这里查看请求 来判断是否有传入真实IP地址。例如:以上X-real-IP获取的为我的公网访问地址,那么我们需要去【通用配置】中修改如下配置。另外这里的端口和域名都为frpc内配置的请求地址和端口。

一、说明

1. 实现目的

由于没有固定的宽带,拿不到公网IP地址。所以只能使用内网穿透工具通过腾讯云轻量主机进行内网穿透。想在穿透过程中使用waf对于一些恶意请求进行拦截处理。故而产生了本篇文档的使用安装说明

2. 参考链接

二、具体实现

1. Frp安装配置

之前已经有写过关于frp安装的文档,这里不再说明可以查看Frp内网穿透安装及配置

1.1.frps配置

通过配置 locations_http_to_https 让我们的http请求强制跳转到https端口上

另外,我们可以看到 这里我们没有监听https端口,这块交给Nginx来进行了 具体原因在后面frpc配置的时候会讲到

1.2.frpc配置

1. 实现直接https访问:https2http

2. frpc使用Http接收

2. Waf环境安装配置

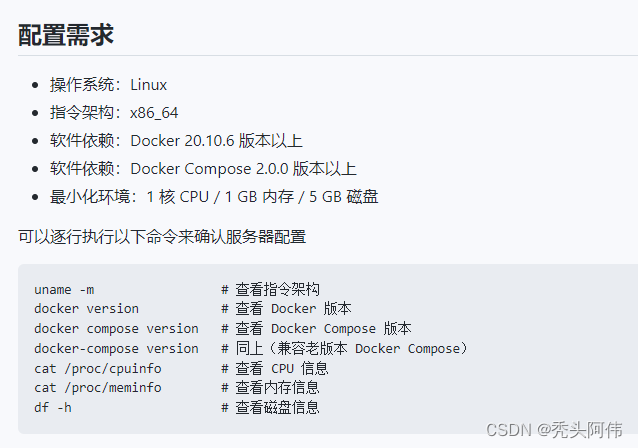

2.1. 环境搭建

2.2. 使用配置

2.2.1. 站点添加

这里我们需要注意的是上游服务器地址填写的时候为全路径,如:http://192.168.1.1:8001

另外这里的端口和域名都为frpc内配置的请求地址和端口

2.2.2. 黑白名单

2.2.3 检测日志&源IP获取方式设置

可以点击详情查看拦截的详细信息,在调试获取真实IP的时候可以通过这里查看请求 来判断是否有传入真实IP地址

3. Nginx安装配置

1.公网Nginx安装

2.内网Nginx安装

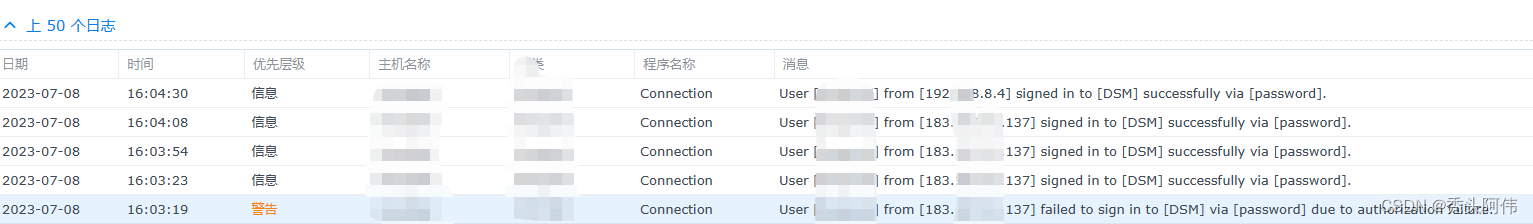

4.群晖获取真实来源IP配置

三、实现效果展示

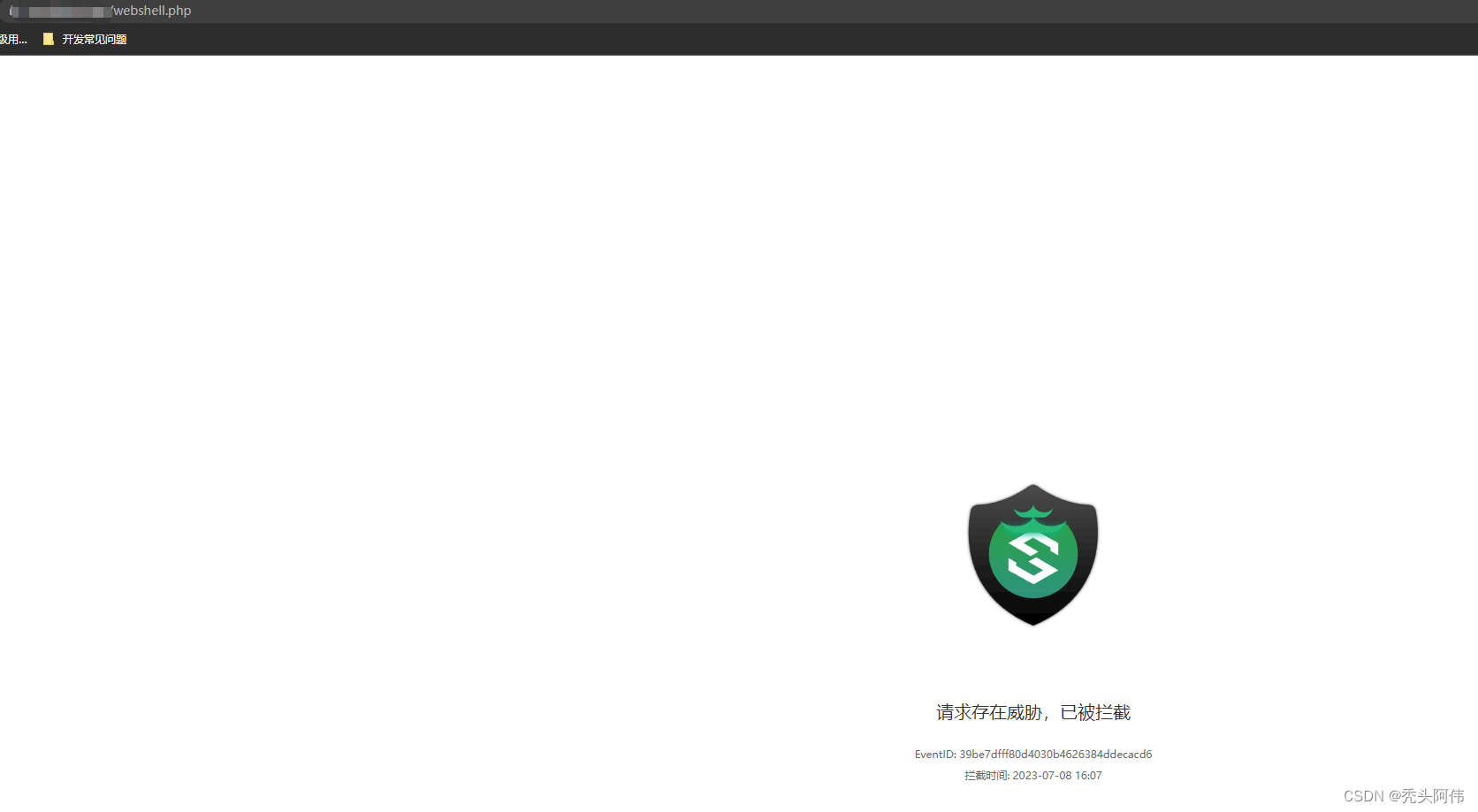

1. waf拦截效果

2. 群晖登录记录访问IP

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。